Sosyal mühendislik, insan davranışlarındaki zaafların tespit edilmesi ve bunları manipüle ederek kötüye kullanılması işlemidir.

Saldırganın, hedeflediği sisteme sızması ve kritik bilgilere ulaşması zor bir durum olsa da bu işlemi sosyal mühendislik ile yaparak hedefine ulaşması mümkündür. Temel olarak insan ilişkilerini veya insanların dikkatsizlikleri kullanılmaktadır.

Sosyal mühendislik saldırılarında hedef, bireyler olabileceği gibi herhangi bir sistemin çalışanı da olabilir. Saldırganlar, kişi veya kurum hakkında bilgi toplayarak bunu hedefleri doğrultusunda kullanacaklardır. Daha sonra kurgulanan senaryo işlenerek saldırı adımları tamamlanır.

Bu saldırılarda, insanların zaafları ve korkuları hedef alınmaktadır. Normal şartlarda hedef kişiye yöneltilen kritik bir soru cevaplanmayacağı aşikar olsa da sosyal mühendislik yöntemleri ile cevaba ulaşmak mümkün olacaktır. Bu konuda saldırgan, yaptığı işi meşru göstererek hedef kişiyi yanıltıcı faaliyet gösterecektir.

Sosyal Mühendislik Yöntemleri

- Omuz Sörfü (Shoulder Surfing):

Omuz sörfü, kişilerin halka açık alanlarda gerçekleştirilen kullanıcı giriş işlemleri esnasında yabancı kişilerin, yapılan eylemi gözlemlemesi ve işlem anında gizli olabilecek bilgileri öğrenmesine dayalı bir sosyal mühendislik saldırı çeşididir. Kişi, bankacılık, e-devlet, hastane sistemlerine giriş esnasında omuz sörfüne maruz kalabileceği gibi sosyal medyada oturum açarken, ofiste bilgisayarının şifresini girerken de sosyal mühendislik saldırısı ile karşılaşabilmektedir. Kısacası günlük hayatın her anında karşılaşılabilecek bir durumdur. Bu durumu önlemek adına; gizli olabilecek her türlü verinizin girişini halka açık alanlarda yapmamanız, bu konuda fiziksel güvenliği almanız önerilmektedir.

- Çöp Karıştırma (Dumpster Diving):

Çöp karıştırma, kişilere uygulanacak sosyal mühendislik saldırılarından bir tanesidir. Kişi, işlevselliğini yitirdiğini düşündüğü veri içeren materyalleri atıl hale getirse de bir sosyal mühendislik saldırganının işine fazlasıyla yarayabilmektedir. Bu işlem; fiziksel ortamda çöp kutusuna atılan notlar, müsvedde raporlar, kredi kartı slipleri, çeşitli fiş ve dökümler olabilir. Dijital dünyada ise bu teknik; atıl halde bulunan bir bilgisayar donanımı, işlevselliğini yitirmiş çeşitli veri depolama birimleri, silinmiş sürücüler gibi alanlardan elde edilebilir. Tüm bu yöntemler; saldırganın, hedeflediği kişi hakkında detaylı bilgi edinmesine sağlayacak birer yöntemdir. Bu kapsamda herhangi bir çöp karıştırma saldırısına maruz kalmamak için verilerin maskeli bir biçimde saklanması ve gerekirse uygun yöntemlerle imha edilmesi gerekmektedir.

- Truva Atı:

Truva atı (trojan), genellikle yasal bir yazılım gibi görünen aslında arka planda zararlı olarak çalışan kötü amaçlı bir yazılımdır. İlk görüşte zararlı olduğu anlaşılmadığı için sosyal mühendislik saldırılarında sıklıkla kullanılmaktadır. Trojan; sisteme bulaştıktan sonra makineyi enfekte etmesi, arka planda kendi kendini çoğaltması ve kritik verilerin çalınmasına neden olabilir.

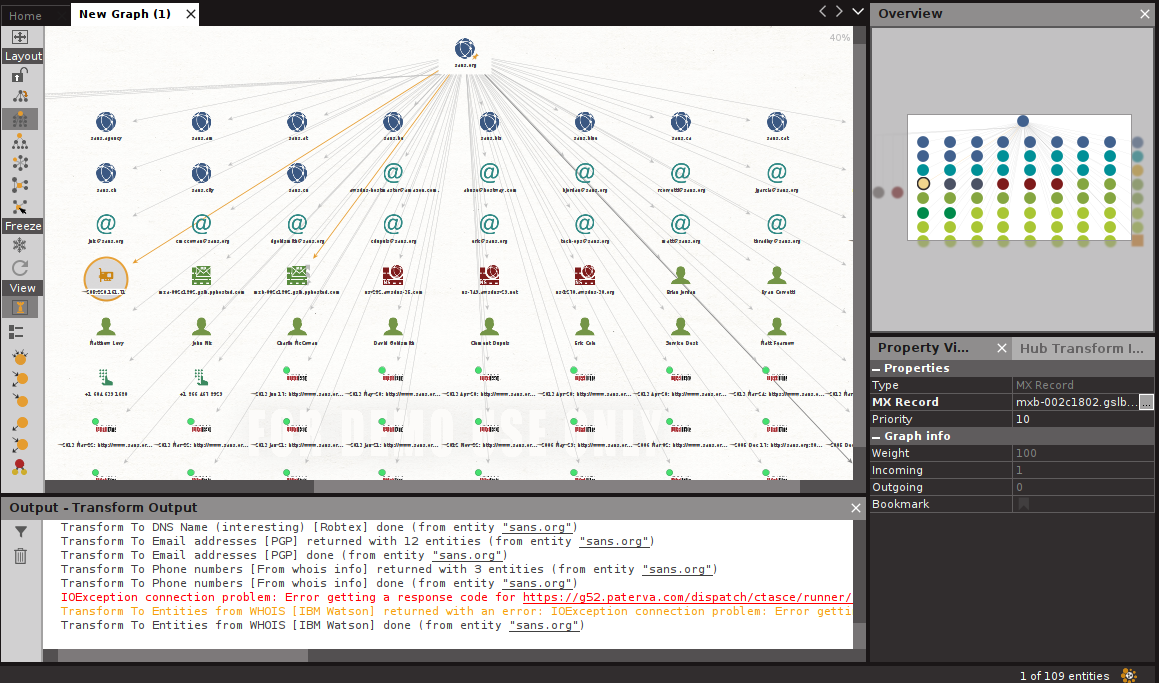

Maltego

Sosyal mühendislik saldırılarında kullanılan araçlarından biri de Maltego aracıdır. Maltego, Linux sistemlerde kurulu olarak gelen Windows ve Mac için uyumlu bir araçtır. Aktif ve pasif olarak bilgi toplama özelliğine sahiptir.

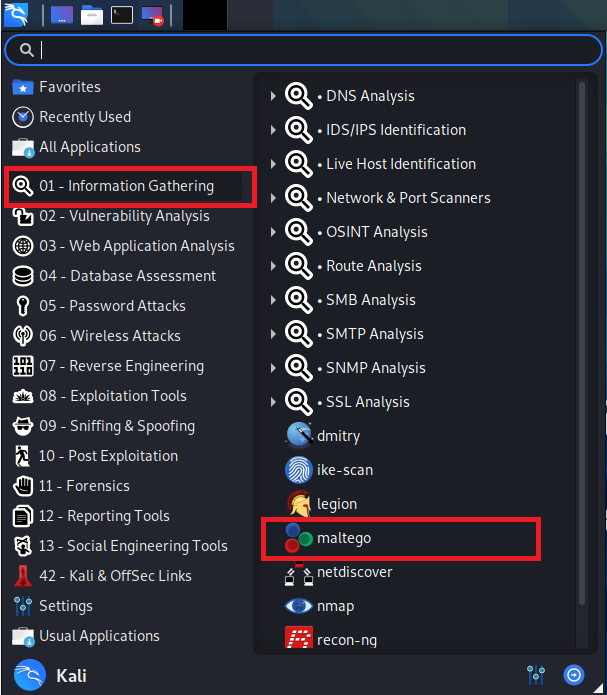

Kali Linux işletim sistemi üzerinden Maltego aracını çalıştırılır. Arama motorundan Maltego’yu aratarak araca giriş yapılır.

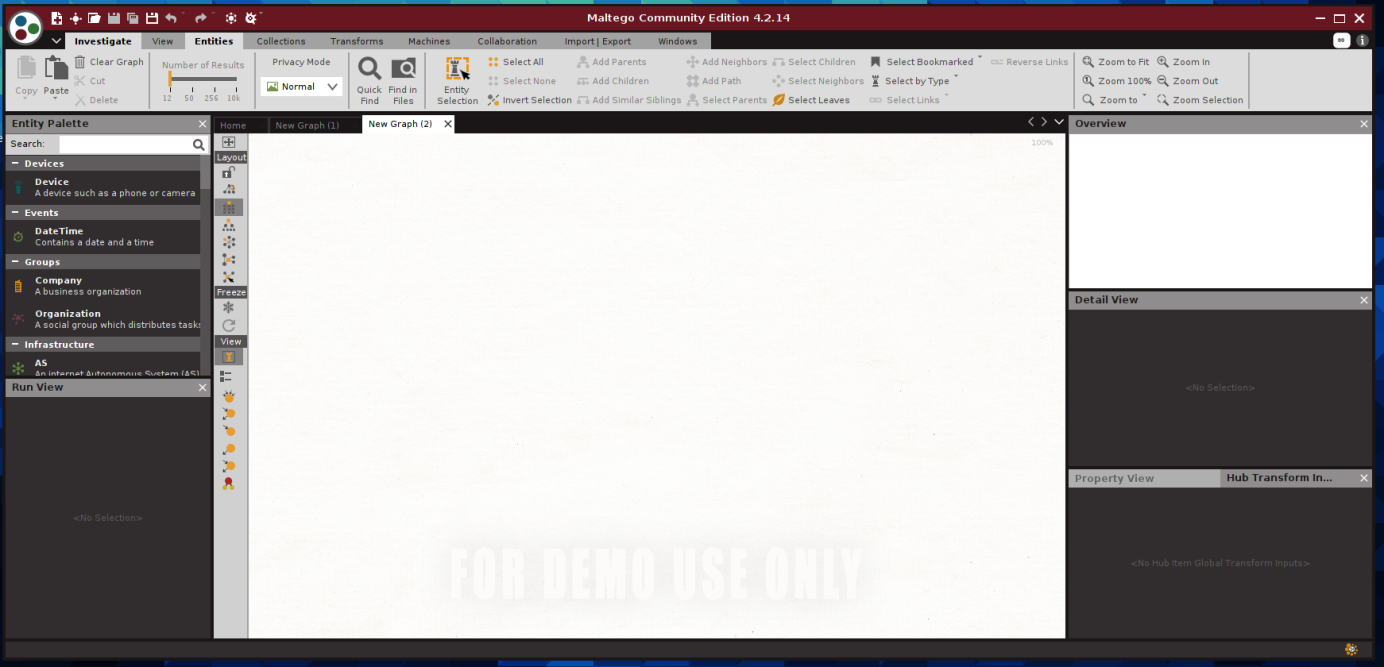

Aracı kullanabilmek için belirtilen alandan üye olmanız gerekmektedir. Gerekli üye işlemlerinden sonra, sizi aşağıdaki ekran karşılayacaktır.

Sol tarafta bulunan kısımda çeşitli alanlar bulunmaktadır. Buradan,

- Alan adları

- Whois bilgileri

- IP adresi

- Ağ Tespiti

- E-posta adresi toplama

- Telefon, fax numaraları

- Sosyal paylaşım ağlarına yönelik aramalar ve bilgi toplamak mümkündür.

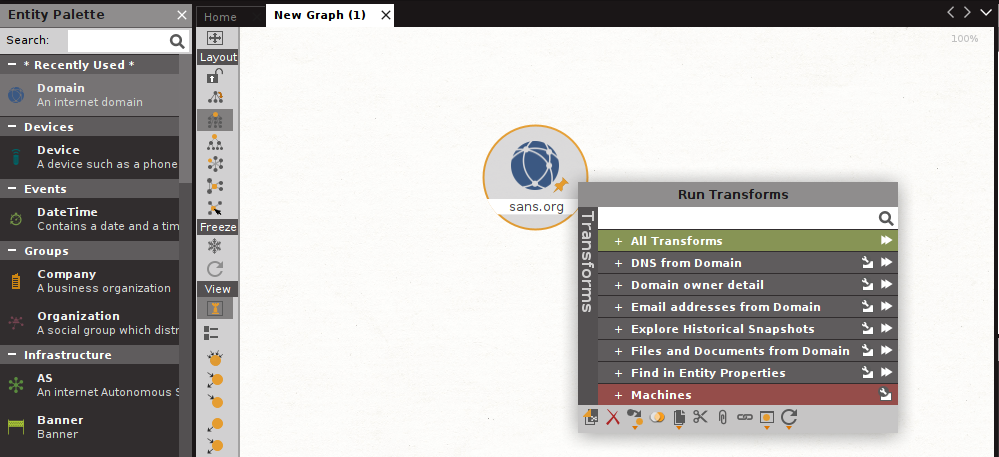

Bir web sitesine ait bilgi edinmek için; sol taraftaki alandaki “Domain” alanını seçiniz ve sürükle-bırak yardımı ile boş alana ekleyiniz. Ekrana gelen “paterva.com” alanına çift tıklayarak bilgi toplamak istediğiniz web sitesinin adresini yazınız. Bilgi toplamak istediğimiz site olan “sans.org” adresi belirtilen alana eklendi.

Alan üzerine sağ tıklayarak “All Transforms” seçilir. Açılan “Required input” penceresinde bulunan “Run” butonuna basılarak veriler toplanmaya başlanır. Elde edilen çıktılar üzerinde detaylı inceleme yapılarak domain hakkında detaylı bilgilere ulaşmak mümkündür.

Ekranda bulunan şema ile elde edilebilecek bilgiler gözükmektedir. Araç ile; domain, e-posta, IP adresi, kişi, telefon numarası, MX ve NS kayıtları bilgilerine erişilmektedir. Mail Exchanger, alan adına ait mail adreslerinin çalıştığı mail sunucularını destekleyen bir DNS kaydıdır. Name Server ise alan adının sorgusunda kullanılacak isim sunucusu olduğu bilgisini eklemek gerekir. Ayrıca elde edilen grafiği sol taraftaki alanda bulunan butonlar ile kişiselleştirebilirsiniz.

Sonuç olarak bilgi edinmek istenilen konu hakkında detaylı olarak incelemeler yapılabilir ve Maltego aracı ile detaylı bilgilere erişilmesi mümkündür.

Sosyal Mühendislik Saldırılarını Önlemek Amacıyla Uygulanabilecek Çözümler:

- Profesyonel bir saldırgan, yapacağı saldırıyı gayet meşru göstererek şüphenizi en aza indirebilir. Böyle bir durumda gerekli kişi ve sistemlerden durumu teyit edebilir, istenen verileri bu şekilde doğrulayarak riskleri en aza indirebilirsiniz.

- Olası bir vaka sırasında; saldırganla iletişim anında size acele etmeniz gerektiği söyleniyor ve sizden çeşitli talepleri oluyorsa, bu talepleri sorgulayarak cevap vermeniz gerekmektedir.

- Gelen talepleri soğuk kanlılıkla yönetmeli, eğer sizden veri paylaşmasını istiyorsa bunu karşınızdaki kişiye açıklayıcı ve net bir tavır ile bahsi edilen veriyi paylaşmanın uygun olmadığını belirtmelisiniz.

- Saldırganlar, genellikle kişilerin mola vakitlerinde veya işlerine odaklanmadıkları anları seçebilirler. Aldığınız aksiyonlarda daha temkinli olmalısınız.

- Gelen mail ve mesajları dikkatli bir şekilde okumanız tavsiye edilmektedir. Siber güvenliğin en zayıf halkasının ise insan faktörü olarak tanımlandığı unutulmamalıdır.

Siber Güvenlik, Dijital Dönüşüm, MSSP, Sızma Testi, KVKK, GDPR, ISO 27001, ISO 27701 ve DDO Bilgi ve İletişim Güvenliği Rehberi başlıklarıyla ilgili teklif almak için lütfen tıklayın.