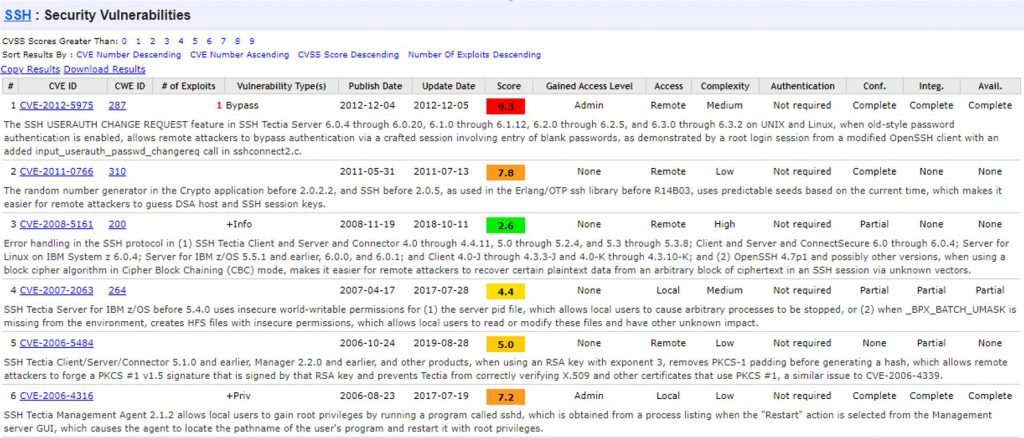

SSH (Secure Shell) kullanıcılara internet üzerinden sunucuları kontrol etmesini ve düzenlemesini sağlayan bir uzaktan yönetim protokolüdür. Adının hakkını vermesi gerekirken son dönemlerde güvenli olan yönü kalmış mıdır tartışılır. Üzerinde bulunan güvenlik zafiyetleri ve yönetim zorluğu ile şifreli bağlantıyı korumak zordur ve sürdürebilir değildir.

Kısaca bahsetmek gerekirse anahtar yönetim zorluğundan doğan güvenlik zafiyetleri, unutulan anahtarlar, varsayılan olarak gelen anahtarlarla beraber büyük problemlere ve kötü amaçlı kullanıcılara yüksek erişim verebilen bir sisteme dönüşmektedir. Peki, biz neden hala SSH kullanmakta ısrar edelim?

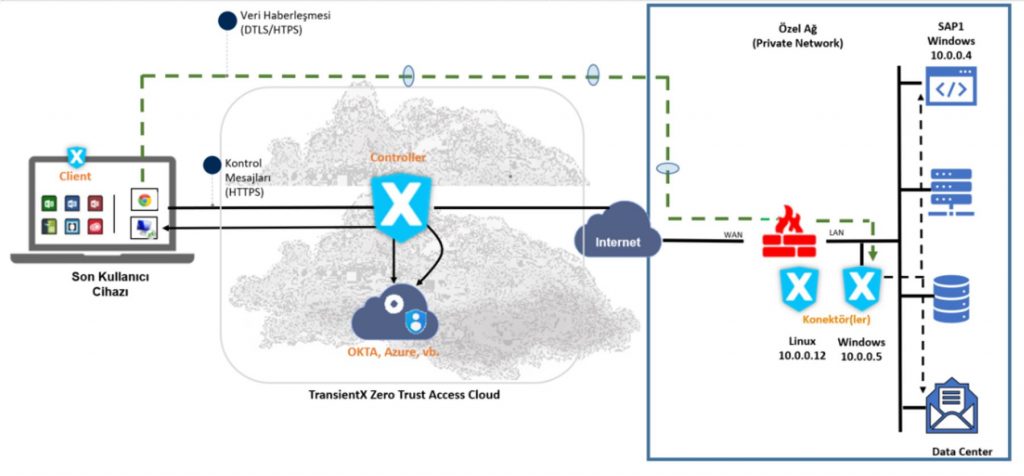

Yeni nesil uzaktan erişim yazılımları ve protokollerinden bahsetmek isteriz. ZTNA teknolojisi sıfır güven altyapısıyla oluşturulmuş, sunucu ve kullanıcı arasındaki bağlantıyı kendisi dâhil olmak üzere bir yerde saklamayan, geçici tüneller oluşturarak kullanıcının bağlantıyı sonlandırmasıyla birlikte bu tünelleri yok eden yeni nesil bir teknolojidir. SSH’da olduğu gibi bağlantılar şifrelenerek gönderilip alınmaktadır fakat önemli bir fark olarak anahtar yönetimine gerek duyulmaz.

Sunucu tarafında çalışan “konektörler” sayesinde sunucularınızı uzaktan yönetmek için internete açmanıza bile gerek duyulmaz. Konektör internete bağlı olduğu sürece oluşturacağınız kurallar ile uzaktan çalışma imkânına sahip olabilirsiniz. Bu teknoloji aynı zamanda uzaktan yönetim sırasında kullanıcıyı kurumun ağına dâhil etmez, uygulama tabanlı bağlantı sağladığı için kullanıcı tarafından gelebilecek bir saldırı durumunda yanal hareketleri ve ağ içerisinde yayılmayı büyük oranda engellemektedir. Kritik bir sunucuya bağlı olsanız dahi kötü niyetli kullanıcılar bu bağlantıyı daha sonrasında takip etse bile bağlantılar geçici olduğu için hiçbir sonuca ulaşamaz.

İstemci tarafında ise “admin” hakları ile yükleme olmaz. Bu sayede yetki yükseltme gibi herhangi bir saldırıya maruz kalmazsınız. Kolay basit bir istemci ara yüzü olmakla beraber size bağlı tüm uygulamalara tıklama seviyesinde bağlanabilirsiniz. Aynı zamanda kullanıcı tarafında ekran alıntısı ve ekran kaydı gibi açıklıklarının da önüne geçilerek veri sızıntıları engellenir.

Kontrolcü ise ZTNA içerisinde bulunan ve istemcilerin kurallarının, gruplarının, hangi uygulamalara erişebileceğinin vb. tanımlandığı bölümdür. Her istemci kontrolcü üzerinden geçerek yetkisini alır ve onun dışına çıkamaz. Yeni bir uygulama tanımlayamaz veya var olan uygulamayı kaldıramaz. Kontrolcüden aldığı erişim hakları ile sistemlere uygulama bazında bağlanmaktadır. Bağlantı sırasında veri kontrolcü üzerinden geçmemektedir. Bu sayede KVKK ve ISO 27001 BGYS uyumluluğu da sağlanmış olmaktadır.

KVKK, ISO 270001 Bilgi Güvenliği, Siber Güvenlik ve Bilgi Teknolojileri konularında destek ve teklif almak için lütfen