Bios, (Basic Input-Output System) (Temel Giriş-Çıkış Sistemi), saldırılar için yeni ve benzersiz bir yol olarak ortaya çıktı. Donanımınız ihlal edilirse, tüm işletim sistemi tehlikeye girer.

Özel kişisel veriler tehlikeye girebilir ve bilgisayarlar ile iletişim kurma yeteneğini kaybetmek bir organizasyon genelinde potansiyel olarak sistemik hasarlara yol açar.

Bios Nedir?

Bios Nedir?

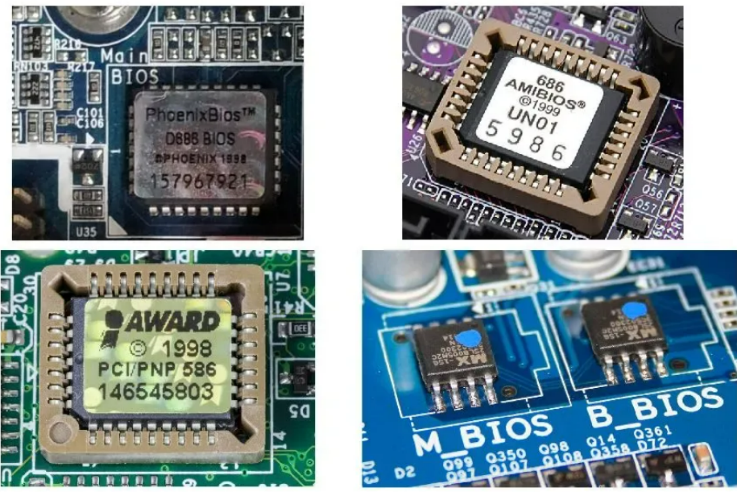

Bilgisayar donanımlarından anakart üstünde bulunan ve konum itibariyle çok küçük olmasına karşın işlevsel yönden bilgisayarın en temel parçası olan bu aygıt ile bilgisayarın açılış sırasında yapması gereken tüm komutlar ve donanımsal olarak yapılması gereken tüm işlemleri denetleyen ve ayarlamaları üzerinden yapan bir parçadır. Herhangi bir bilgisayarın CPU’su önyüklendiğinde, bios (temel giriş/çıkış sistemi) bir ürün yazılımı yongası ile iletişim kurar. Bilgisayarın ana kartına gizlenmiş küçük bir donanım mikroçipi olan bu bios, tüm bilgisayar donanımına açılan kapı görevi görür ve her bir donanım parçasının nasıl davranması ve etkileşimde bulunması gerektiği konusunda komutlar verir. Yani bilgisayar açılırken hangi aygıtların hangi sıraya göre okunması gerektiğini, hangi kartların çalıştırılıp çalıştırılamayacağını veya hangi aygıta ne kadar gerilim verilmesi gerektiği gibi konularla birlikte daha birçok uygulamayı yapabilen bir parçadır. Bios, genel işletim sistemi üzerindeki önemli rolü nedeniyle bir bilgi işlem sisteminin en değerli parçalarından biri olarak kabul edilir.

Bioslar, EEPROM olarak adlandırdığımız hafıza entegrelerinin üstüne, anakart ile uyumlu çalışabilecek şekilde çeşitli yazılımların monte edilmesi sonucu oluşurlar.

Biosun Rolü ve Görevleri Nelerdir?

Biosun Rolü ve Görevleri Nelerdir?

Bios, bilgisayarın önyükleme işleminde önyükleme olarak da bilinen önemli bir role sahiptir. Sistem donanımını başlatır ACPI’yi yönetir ve önyükleme işlemi sırasında CPU sıcaklıklarını düzenler. Biosun başlıca sorumlulukları aşağıda listelenmiştir:

Güven Oluşturma: Bios, sistemdeki tüm donanım bileşenlerinin bütünlüğünü ve ayrıca kullanmadan önce kimliklerini doğrulamaktan sorumludur. Bu, temel olarak donanımın geçerli olup olmadığını ve bütünlüğünün tehlikeye atılmadığını kontrol eden Core Root of Trust Measurement (CRTM) yardımıyla yapılır.

Güven Oluşturma: Bios, sistemdeki tüm donanım bileşenlerinin bütünlüğünü ve ayrıca kullanmadan önce kimliklerini doğrulamaktan sorumludur. Bu, temel olarak donanımın geçerli olup olmadığını ve bütünlüğünün tehlikeye atılmadığını kontrol eden Core Root of Trust Measurement (CRTM) yardımıyla yapılır.

Test Donanımı: Biosun ikincil işlevi, kullanılmadan önce bilgisayarda bulunan donanımı başlatmak ve test etmektir. Anakart, yonga seti ve bellek gibi donanımlar bu teste dahil edilmiştir. Bu genellikle POST (Power-On-Self-Test) sırasında gerçekleştirilir.

Ek Modüller yükleme: Bilgisayarda bulunan bazı aygıtlar, düzgün çalışması için ek üretici yazılımı gerektirebilir. Bios, bu tür ek üretici yazılımı modüllerinin yüklenmesini ve yürütülmesini sağlar. Bunlar bios yongasının kendisinde veya bazı ikincil depolama aygıtlarında saklanabilir.

Önyükleme Aygıtı Seçimi: Yukarıdaki adımlar gerçekleştirildikten sonra bios, USB sürücüler, Sabit disk vb. gibi geçerli bir önyükleme aygıtı algılamaya başlar. Böyle bir cihaz bulunduğunda, o cihazda bulunan bootloader’ı çalıştırır.

İşletim Sistemini Başlatma: Bundan sonra gerçek önyükleme işlemi başlar, önyükleyici yürütmeye ve işletim sistemi çekirdeğini belleğe yüklemeye başlar. Çekirdek başlatıldıktan sonra bios, tüm kontrolü İşletim Sistemine aktarır.

» Parça Voltajlarını Ayarlama: Bilgisayar üzerindeki işlemci, ram, ekran kartı, chipset, anakart ve daha birçok parçanın çalışma gerilimlerini biostan değiştirebiliriz.

» FSB Hızlarını Ayarlama: Bilgisayardaki parçaların FSB yani çalışma frekansları, başka bir deyişle o parçanın çalışması için gerekli olan frekans değerlerini de bios ile değiştirebiliriz.

» Parçaları Açma-Kapama: Anakart üzerinde bulunan ses veya ethernet kartı gibi kartların aktifleştirilip pasifleştirilmesini sağlar. Bazı durumlarda bu kartları kullanmayabiliriz ve bunları kapatarak güç tasarrufu sağlarız.

» Çalışma İstatistiklerini Gösterme: Bilgisayar çalışırken elde edilen, işlemci sıcaklığı, işlemci voltajı, diğer parça voltajları, anakart sıcaklığı, fsb hızları gibi birçok istatistiği bios menüsü altında görebiliriz.

» Başlangıç Ayarlamalarını Yapma: Bilgisayar açılırken birçok temel bilgi ve ayarı bios üzerinden almaktadır. Bu ayarlamaları bios menüsü altında değiştirebilirsiniz. Ayrıca saat tarih gibi ayarlarda bios menüsünden yapılabilmektedir.

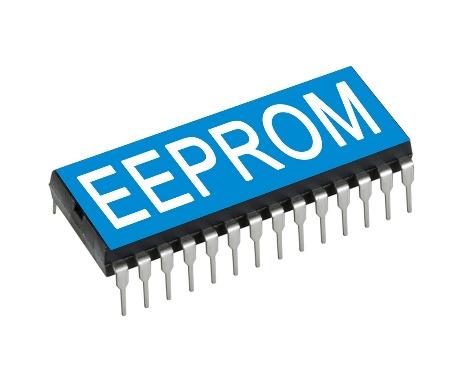

EEPROM Nedir?

EEPROM (Electrically Erasable Programmable Read-Only Memory) küçük boyuttaki verileri kalıcı olarak saklamak için bilgisayar ya da diğer cihazlarda kullanılan bir yongadır. EEPROM, elektrikle yazılıp silinme özelliğine sahiptir.

Silinebilir ve programlanabilir hafızaların en gelişmiş olanı elektriksel olarak silinebilen Sadece Okunabilir Belleklerdir (Read-Only Memory). Bu hafızalarda, hafıza hücrelerine istenen bir değer yazılabilir ve yazılan bu bilgi yeni bir yazmaya kadar kalır.

EEPROM’un daha etkili olduğunun düşünülmesinin diğer bir sebebi; flash bellek birden fazla bellek bölgesini aynı anda silmek zorundadır. Sadece bir baytı değiştirmek için tüm bloğu silmek ve tekrar yazmak gerekir. Bu da flash belleğin çabuk yıpranmasının sebebidir. Boyutu daha büyük olan sabit verileri saklamak için ise flaş bellek gibi daha ekonomik yöntemler kullanılır.

EEPROM’un daha etkili olduğunun düşünülmesinin diğer bir sebebi; flash bellek birden fazla bellek bölgesini aynı anda silmek zorundadır. Sadece bir baytı değiştirmek için tüm bloğu silmek ve tekrar yazmak gerekir. Bu da flash belleğin çabuk yıpranmasının sebebidir. Boyutu daha büyük olan sabit verileri saklamak için ise flaş bellek gibi daha ekonomik yöntemler kullanılır.

EEPROM, bellekteki özel bir baytı silmek için bit başına 2 transistörlü bir yapı gerektirirken, flash bellek hafızanın bir bölgesini silmek için bit başına 1 transistöre sahiptir. EEPROM teknolojisi, kredi kartı, SIM kart, anahtarsız giriş vb. Gibi bazı güvenlik araçları için kullanıldığından, bazı cihazlarda kopya koruma gibi güvenlik koruma mekanizmaları bulunur.

Bios Menüsü Nasıl Açılır?

Genellikle üreticilerin birçoğu aynı yöntemi kullanmayı tercih etmişlerdir. Bilgisayarı açtıktan sonra sürekli Delete tuşuna basarak veya basılı tutarak bios menüsüne erişim sağlayabiliriz. Fakat bazı üreticiler farklı erişim yöntemleri sundukları için bunlarda bilgisayar açılırken F1, F2, F10, ESC gibi tuşlara basmak gerekebilir.

Bios Ayarları Nasıl Yapılır?

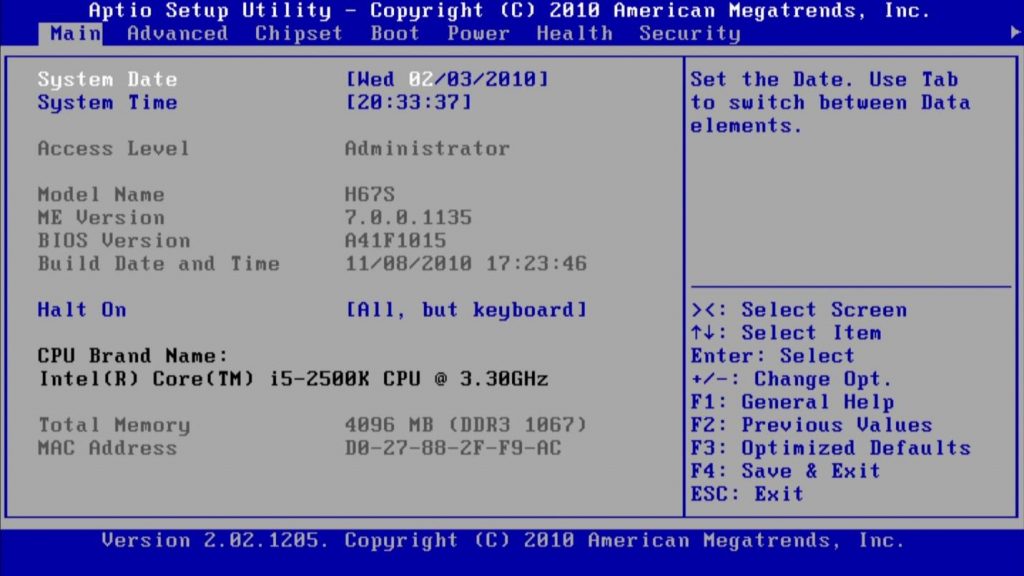

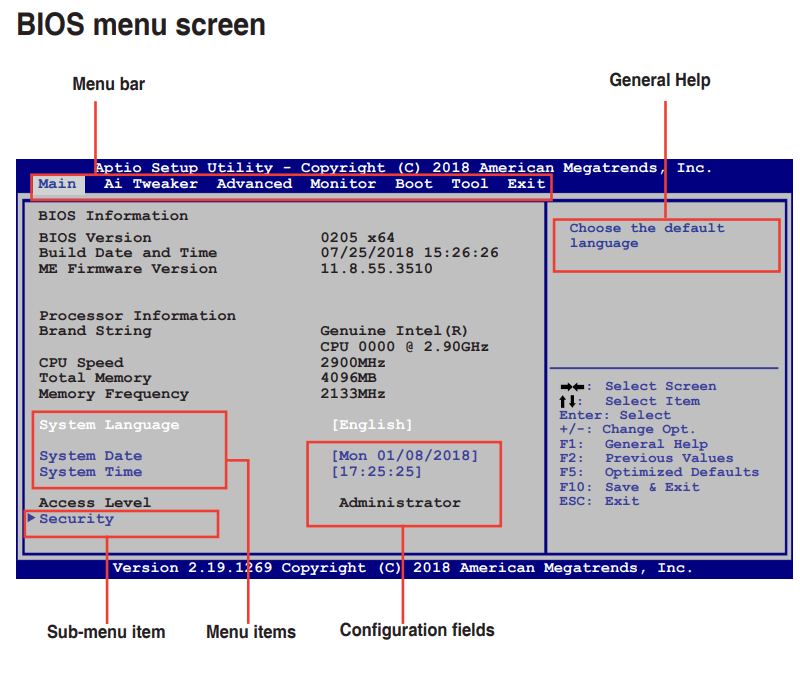

Bios menüsüne giriş yaptıktan sonra ayarlamaları yapabileceğimiz ana menü karşımıza gelmektedir.

Tüm ayarlamalar bu menüler üzerinden yapılmaktadır. Menü şekilleri farklı bile olsa genellikle isim benzerliği olduğu için size bu resimdeki menüler ve alt menüleri hakkında biraz bilgi verelim;

» Main: Basit ayarlamalar ve bilgilerin bulunduğu menü. Alt menüleri aşağıdadır;

» Main: Basit ayarlamalar ve bilgilerin bulunduğu menü. Alt menüleri aşağıdadır;

– System Time: Saat ayarını buradan yapabilirsiniz.

– System Date: Tarih ayarını buradan yapabilirsiniz.

– Primary Master: Birinci bölümün ilk sürücüsüdür.

– Primary Slave: Birinci bölümün ikinci sürücüsüdür.

– Keyboard Features: Klavye ayarları buradan yapılmaktadır.

– System Memory: Bios değiştirilemez hafıza büyüklüğüdür.

– Extended Memory: Bios ek hafıza büyüklüğüdür.

» Advanced: Gelişmiş bios ayarları bu bölümde yapılmaktadır.

– Internal Mouse: Dokunmatik mouse ayarıdır.

– LCD Panel View Expansion: LCD monitörler için geliştirilmiş görüntü özelliğidir.

– Silent Boot: Açılış özellikleri buradan belirlenir.

– USB Operation Mode: Usb hızınız buradan ayarlanılır.

– Remote Power On: Lan üzerinden bilgisayarı açmanızı sağlamak içindir.

– Legacy USB Support: Usb veri yolu desteğidir.

» Security: Bios güvenlik ayarları bu bölümden yapılmaktadır.

– Set Supervisor Password: Bu şifre ile bios ayar menüsüne sadece şifreyi bilen kullanıcılar girebilecektir. Normalde şifre yoktur.

– Set User Password: Bu şifre ise sadece menü erişim şifresidir. Bir kez girildikten sonra değişiklik yapmak için bir daha sorulmaz. Bu şifreden önce Supervisor şifresi belirlenmelidir. Bu şifre ile giriş yapıldığı zaman bazı menüler aktif olmayacaktır.

– Password on boot: Bu kısımda ise yukarıdaki iki şifreden herhangi biri girildiği zaman ve bu bölüm aktifleştirildiği zaman bilgisayar boot menüsüne girilmese bile açılırken bu şifreyi girmeden devam edemezsiniz. Bilgisayarı açmak için yukarıdaki oluşturduğunuz şifrelerden birini girmeniz yeterlidir.

– Fixed disk boot sector: Boot sektör virüslerine karşı koruma sağlamaktadır. Write Protect aktif iken koruma aktifleşir.

» Boot: Bilgisayarın açılışı sırasında hangi sürücülerin hangi sıraya göre okunması gerektiğini bu bölüm belirler. Diskette Drive, ATAPI CD-ROM Drive, Network, Hard Drive gibi seçeneklere sahiptir. Bunlardan hangisinin önce başlamasını istiyorsak onu ilk sıraya taşımalıyız.

Başlangıç Sürücüsünü Ayarlama: Bilgisayar açılırken hangi sürücünün önce okunması gerektiğini belirler. Normalde bu ayarda öncelik harddisktir fakat bazı durumlarda first boot yani ilk sürücünün cd rom olarak belirlenmesi tercih edilir.

Bios Güvenliği

Bazı durumlarda bioslar işletim sisteminin çalışmalarından etkilenerek veya zararlı virüsler nedeniyle tahrip olabilmekte ve veri kayıpları yaşanabilmektedir.

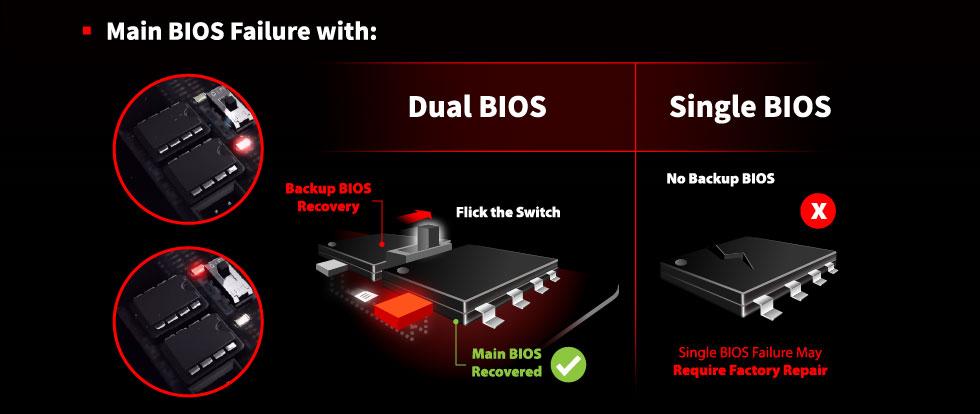

İşletim sistemindeki açıkların birçoğu kapatılarak online erişim kısıtlanmıştır. Bunların haricinde veri kayıplarını engellemek için bazı anakart üreticileri dual bios adını verdikleri çift bios sistemini devreye sokmaktadırlar.

Bu yöntem ile aynı anakartta aynı özelliklere sahip ikinci bir (backup bios) yedekleme biosu bulunmaktadır. Yapılan her ayar otomatik olarak bu biosa aktarılmaktadır. Eğer ana biosta bir sorun olursa ikinci bios devreye girerek üzerindeki yedeği ana biosa aktaracak ve sorun çözülecektir.

Yaygın olarak kullanılabilen birkaç bios güvenlik özelliği vardır. Sürücü şifreleme, veri erişimini önlemek üzere sabit sürücüleri şifrelemek için kullanılır. Güvenli önyükleme, aygıtların yalnızca güvenilir bir işletim sistemini önyüklemesini sağlar. bios parolaları farklı düzeylerde bios erişimine izin verir.

Yaygın Bios tehditleri

Bios her zaman EEPROM gibi geçici olmayan bir depolama aygıtına yazılır, bu da belirli bios sürümü için hata düzeltmeleri ve güncellemeleri tanıtmak adına ROM’un içeriğinin üzerine yazılmasına izin verir. Bununla birlikte, bu aynı zamanda kötüye kullanım için büyük bir potansiyele sahiptir, öyle ki, kötü amaçlı programlara yeterli erişim verilirse ROM diskinin içeriğini değiştirme yeteneği de olabilir.

Kullanıcı Tarafından Başlatılan Saldırı

Bu tür bir saldırı, biosu güncelleştirmek için kimliği doğrulanmamış bir dosya kullanan son kullanıcı tarafından gerçekleştirilir. Bu, güncelleştirme dosyası hakkında önceden bilgisi olmayan bir son kullanıcı veya kötü niyetli bir kullanıcı tarafından gerçekleştirilebilir.

Kötü Amaçlı Yazılım Saldırısı

Kötü amaçlı yazılım saldırıları, biosdaki güvenlik açığından yararlanmak için kullanılabilir. Saldırgan sisteme bir arka kapı açar ve biosun güvenlik açığından etkilenen bir güncelleme sürümünü kullanarak bios çökmesine neden olur.

Ağ Tabanlı veya Organizasyonel Saldırı

Bu, örgütsel temelde büyük ölçekli ve hayati bir saldırıdır. Güvenliği ihlal edilmiş bir güncelleme sunucusuna erişen bir saldırgan, kuruluş çapında bir saldırı gerçekleştirebilir ve tüm yetkili bios sürümlerini kötü amaçlı olanlara dağıtarak tüm sistemlere bulaşabilir.

Bios sistemlerine karşı gerçekleştirilen bazı önemli saldırılar şunlardır:

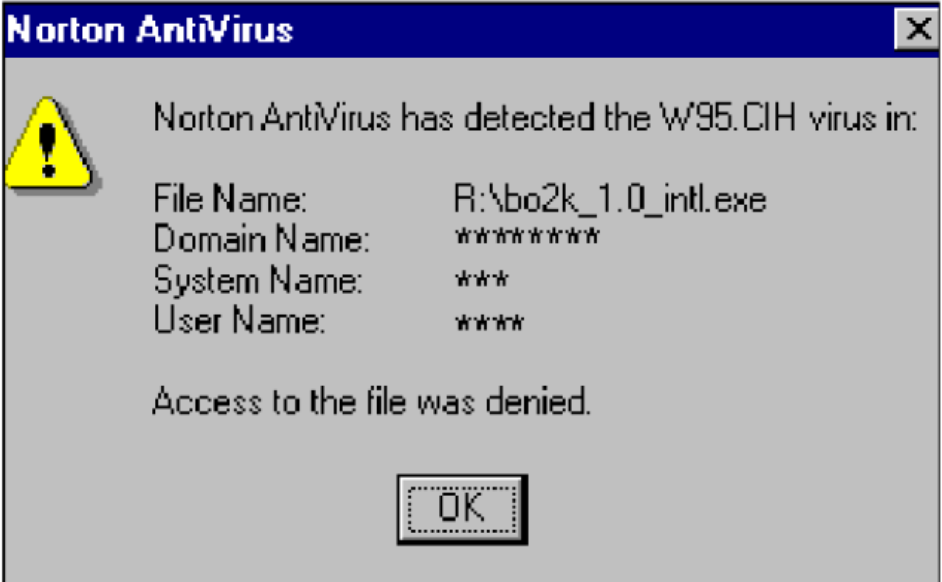

Çernobil Saldırısı (1998) – CIH veya Spacefiller olarak da bilinir, bios sistemlerine yapılan ilk büyük saldırıydı. Bu virüs Windows belleğine yüklenir ve dosya erişim çağrılarına bağlanır ve şu anda yürütülmekte olan tüm programlara bulaşır. Ardından virüs, bios rom’unu sıfırlarla doldurarak yanıp sönmeye çalışır. Diğer yük, sabit diskin ilk megabaytını sıfırlarla doldurarak Ana Önyükleme Kaydı’na (MBR) bulaşır.

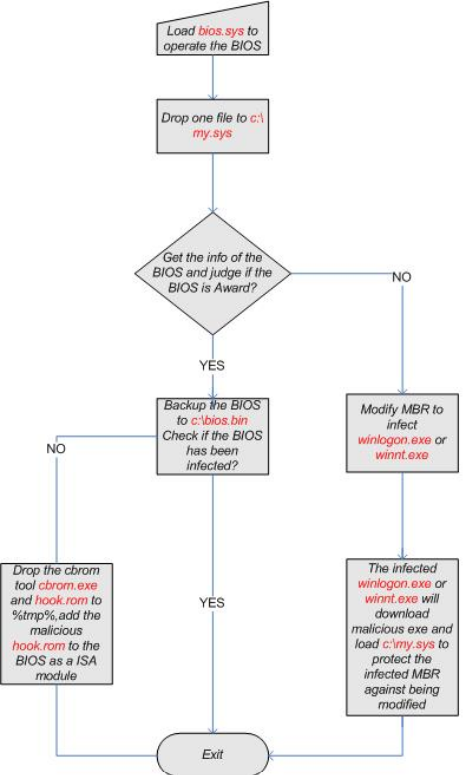

Mebromi (2012) – bios rootkit, MBR rootkit, Truva atı indiricisi ve PE enfektöründen oluşur. Bu Truva atı, belirli bir kayıt defteri değerini siler ve bios üreticisini denetler. Ödül bios ise, bios ROM’una bulaşır ve sırayla Ana BOOT Kaydı’na (MBR) bulaşır ve her İşletim Sistemi açılışında virüslü bir programın yürütülmesine izin verecek şekilde değiştirir.

Mebromi (2012) – bios rootkit, MBR rootkit, Truva atı indiricisi ve PE enfektöründen oluşur. Bu Truva atı, belirli bir kayıt defteri değerini siler ve bios üreticisini denetler. Ödül bios ise, bios ROM’una bulaşır ve sırayla Ana BOOT Kaydı’na (MBR) bulaşır ve her İşletim Sistemi açılışında virüslü bir programın yürütülmesine izin verecek şekilde değiştirir.

Yaygın Bios Tehditlerini nasıl azaltırız?

Yaygın Bios Tehditlerini nasıl azaltırız?

Bu bölümde, bir kuruluşun biosun güvenliğini sağlamak için uygulaması gereken güvenlik önlemleri açıklanmaktadır. biosdaki güvenlik açığı bir sistem için çok önemli bir nokta olduğundan, her kuruluşun Bios yapısını güvence altına almak için önceden tanımlanmış yönergeleri izlemesi önemlidir. Bios güvenliğini artırmak için aşağıdaki yöntem bir kuruluş yapısında uygulanabilir.

Biosa yönelik kötü amaçlı saldırıların üstesinden gelmek için aşağıdaki yöntemleri uygulayabiliriz:

- Dijital Kimlik Doğrulama Yöntemi

- Geri Alma Önleme Yöntemi

- Fiziksel Kimlik Doğrulama Yöntemi

Otomatik Kimlik Doğrulama Yöntemi

Bu yöntemde, biosun orijinalliği dijital imzalar aracılığıyla sağlanabilir. Burada bios güncellemeleri yalnızca orijinalliği doğrulanırsa yüklenmelidir. Burada, bios üreticileri tarafından üretilen dijital imzalı gömülü güncelleme görüntüleri son yetkilendirme düzeyi olacaktır. Bu işlem, dijital imzaların geçerliliğini sağlayan bir imza doğrulama algoritması kullanılarak otomatikleştirilebilir. Bu dijital kimlik doğrulama yöntemi, güçlü güvenlik özellikleri sağlayarak entegre edilmelidir.

Geri Alma Önleme Yöntemi

Biosun güncelleme görüntülerinin, önceki sürümlere geri alınmamasını sağlayan bir mekanizma uygulanmasıdır. Bu yöntem, bir güncelleme görüntüsünün yüklenecekse, sürüm numarasının geçerli olandan daha büyük olduğuna emin olmayı sağlar. Bu, bios sürümünün güvenlik açığı içeren önceki bir görüntüye yedeklenmemesini sağlayabilir.

Ancak bazı durumlarda, geçerli yüksek sürümün önceki bir daha düşük sürüme geri alınması gerekebilir. Yani biosun mevcut güncellenmiş sürümü güvenlik açığı içeriyorsa ve yüklenecek daha yüksek sürüm güncellemesi yoksa ve önceki daha düşük sürüm mevcut olandan daha kararlı ise bu gerekebilir. Bu durumda, ilgili makam daha düşük sürümün herhangi bir güvenlik açığı içermediğinden emin olmalıdır.

Fiziksel Kimlik Doğrulama Yöntemi

Bu yöntem, ilgili yetkilinin (sistem yöneticisi) fiziksel varlığını sağlayarak güncelleştirilmiş görüntülerin orijinalliğini denetler. Burada yetkililer, görüntü geçerliyse, güncelleme görüntülerini doğrulayabilir ve biosu güncelleyebilir. Bu yöntem, bios çökmesi gibi durumlarda kurtarma mekanizması olarak sağlanarak dijital kimlik doğrulama yönteminin bir yan kuruluşu olarak kullanılabilir.

Bios şifresini unuttum ne yapmalıyım?

Yapmanız gereken bilgisayar kapalı ve fişi çekili iken bios pilini çıkarmanız ve 5 dakika bekledikten sonra tekrar takmanız olacaktır. Bu işlemden sonra bios ayarlarınız komple orjinal haline yani bios default hale dönecektir.

Biosu Ayarlarken Hata Yaptım Ne Yapmalıyım?

Yapmanız gereken bios menüsüne girmeniz ve Load Defaults bölümünü bularak bios defaults ayarlarına dönmeniz olacaktır. Bu ayarlamayı yaptıktan sonra değişiklikleri kaydedip çıkınız ve bilgisayarı yeniden başlatınız.

Önemli: Bios ile ilgili yapacağınız değişiklikler donanımlarınızı birinci derecede etkileyebildiği için yanlış yapılan işlemler ile parçalarınıza zarar verebilir hatta hiç kullanılmaz hale getirebilirsiniz. Bunları engellemek için yapacağınız değişikliklerden önce iyice araştırma yapın hatta varsa bilgili kimselerden yardım isteyiniz. Bu gibi sebeplerden oluşacak donanım sorunlarından firmalar sorumlu olmayacağı için garanti kapsamı dışına çıkar ve oluşabilecek bilgi kayıplarından ötürü maddi ve manevi zararlara uğrayabilirsiniz.

CMOS NEDİR?

CMOS, uzun ismi Complimentary Metal Oxide Semiconductor olan bir bellek çeşidi. biosun ayar ekranlarına girip yaptığınız değişiklikler, bu CMOS yongasına kaydediliyor. Sistem kapatıldığında yonganın içindeki bilgiler kaybolmasın diye de anakartınızın üzerinde bir pil var, bu pil CMOS yongasını yıllarca besleyebiliyor. Hani bazen kullanıcıların “bios, yaptığım sistem ayarlarını kaydetmiyor, sistem her açıldığında ayarlar sıfırlanıyor” şikayetlerini duyarsınız. İşte bu şikayetlerin nedeni ya CMOS’un arızalı olması ya da pilin bitmiş olması nedeni ile içine kaydedilen bilgileri unutmasıdır.

Kimi zaman kullanıcılar bios Setup’da yanlış bir ayar yaparlar ve sistemleri açılmaz olur. İşte o zaman “biosu sıfırla” diye akıl veririz. Aslında önerdiğimiz şey biosun sıfırlanması değil, bunu yapabilseydik sistemimiz çalışmaz olurdu. Burada kastedilen şey, bios ayarlarının kaydedildiği, az önce tanıttığımız CMOS’un içerdiği verileri sıfırlamak, sistemin varsayılan ayarlar ile açılmasını sağlamak.

Kimi zaman kullanıcılar bios Setup’da yanlış bir ayar yaparlar ve sistemleri açılmaz olur. İşte o zaman “biosu sıfırla” diye akıl veririz. Aslında önerdiğimiz şey biosun sıfırlanması değil, bunu yapabilseydik sistemimiz çalışmaz olurdu. Burada kastedilen şey, bios ayarlarının kaydedildiği, az önce tanıttığımız CMOS’un içerdiği verileri sıfırlamak, sistemin varsayılan ayarlar ile açılmasını sağlamak.

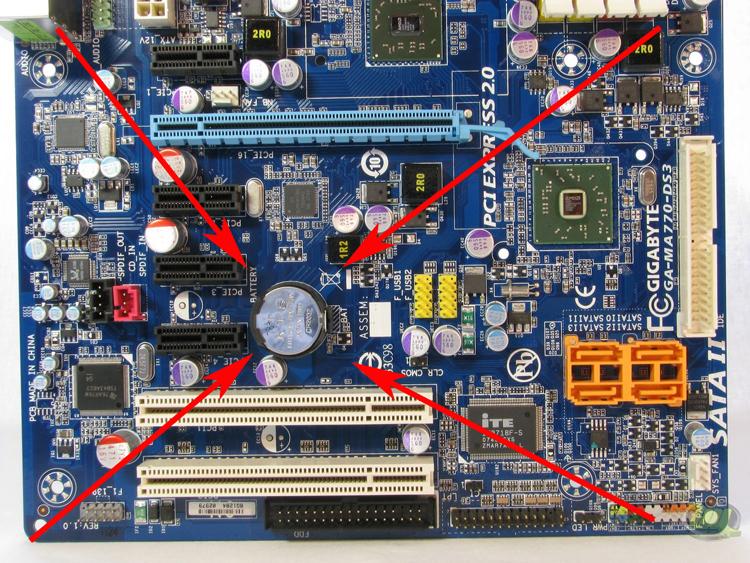

Güncel anakartların üzerinde “CMOS Clear” ya da “CLR RTC” gibi etiketlenmiş bir köprü bulunur, bu köprü genelde biosun kayıtlı olduğu Flash ROM yongasının yakınındadır. Bu köprünün yerini bulmanın en kolay ve garantili yolu, anakartınızın kitapçığına başvurmaktır. Bu köprüyü kapattığınızda, yani jumper dediğimiz ufak parça ya da bir tornavida ucu yardımıyla iki ucu birleştirdiğinizde, CMOS’da kayıtlı tüm bilgiler gider, sisteme yaptığınız bütün ince ayarlar sıfırlanır.

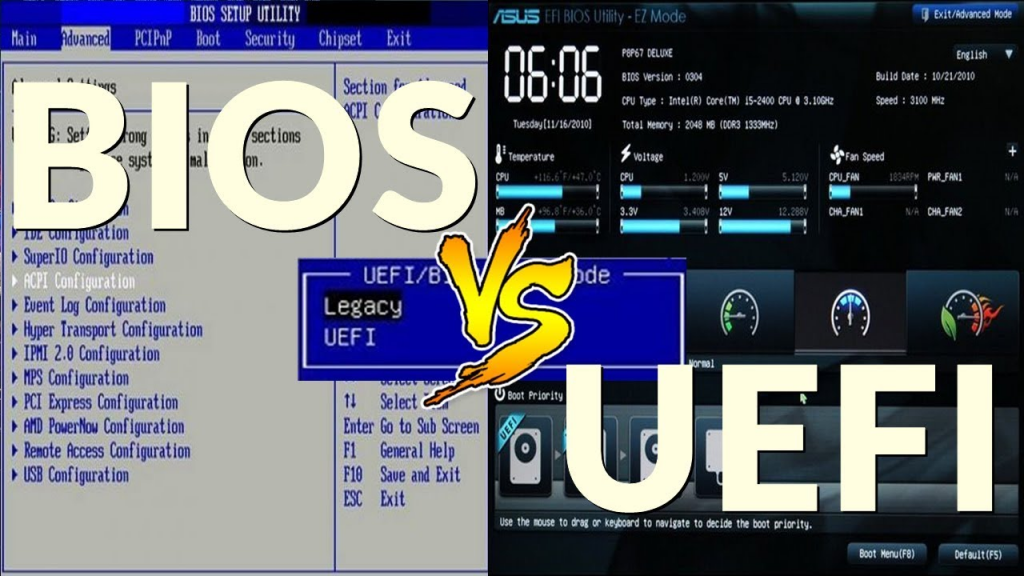

UEFI modu nedir?

Birleşik Genişletilebilir Bellenim Arabirimi (UEFI), bir işletim sistemi ile platform üretici yazılımı arasındaki yazılım arabirimini tanımlayan genel kullanıma açık bir belirtimdir. UEFI, işletim sistemi yüklü olmasa bile bilgisayarların uzaktan tanımlanmasını ve onarılmasını destekleyebilir.

UEFI önyükleme işlemi, birkaç küçük değişiklikle geleneksel biosdaki önyükleme işlemine çok benzer. İşlem, sırayla gerçekleşen aşamalara ayrılır ve kontrolün işletim sistemine tamamen devredilmesiyle sona erer. UEFI önyüklemesi, eski biosun aksine 16 bit modunda değil, CPU’da 32 bit veya 64 bit korumalı modda çalışır.

UEFI ayrıca, tüm önyükleme işleminin yürütülmesini başlatan az miktarda kodla başlar, bu aşamaya Güvenlik aşaması (SEC) denir ve güvenin çekirdek kökü olarak işlev görür. Bunu EFI Öncesi başlatma (PEI) izler, bu mod, aygıt belleniminin önyüklemeden önce kontrol edildiği Eski bios önyükleme öncesi başlatma aşamasına benzer. Ardından, ekstra aygıt sürücülerinin gerçek başlatılmasının gerçekleştiği Sürücü yürütme ortamı başlatılır, ağ kartları ve grafik kartları gibi aygıtlar bu aşamada kontrol edilir.

Önyükleme aygıtı BDS (Önyükleme Aygıtı Seçimi) aşamasında seçilir. Bu daha sonra denetimi bir GPT bölümünde bulunan önyükleyiciye aktarır, önyükleyici işletim sistemi çekirdeğinin belleğe yüklenmesini gerçekleştirir.

UEFI ve Bios arasındaki farklar

UEFI ve Bios arasındaki farklar

Geleneksel bios ve UEFI sistemleri arasında birçok fark vardır, bunların çoğu bilgisayara daha fazla işlevsellik ve güç katar. Ayrıca daha verimli ve güvenli bir önyükleme mekanizması sağlar.

Daha Büyük Adres Alanı: Geleneksel bios, maksimum 1 mb adreslenebilir alanla 16 bit modunda çalışmaya zorlandı. UEFI, UEFI tarafından daha büyük ve daha sofistike programların çalıştırılmasına izin veren 32 ve 64 bit modunda çalışmaya izin verir.

Daha Büyük Dosya Sistemleri için Destek: Geleneksel bios, yalnızca MBR bölümlerine sahip disklerin önyüklenmesini destekler. MBR bölümleme şemaları, disk başına yalnızca 4 bölümü ve en fazla 2 TB boyutunu destekler. UEFI, 8Zb’ye kadar son derece büyük disklerin önyüklenmesine izin veren GPT bölümlerinin (GUID bölümleri) önyüklenmesini destekler.

Gelişmiş Güvenlik Özellikleri: UEFI spesifikasyonu, eski bios sistemlerinin güvenlik yönlerini de geliştirir. Güvenli önyükleme gibi çeşitli güvenlik özelliklerini destekler, ayrıca temel şifreleme ve ortak anahtar altyapısını sağlamak için hükümlere sahiptir.

CPU’dan bağımsız tasarım: UEFI, CPU’dan bağımsız bir tasarım metodolojisi kullanmıştır, yani birçok farklı mimari türünde çalışabilir. Kullanılabilir kod, gerekli platform için farklı şekilde derlenir.

Güçlü Yürütme Ortamı: UEFI spesifikasyonu, bilgisayarlar için çok daha güçlü bir yürütme ortamı sağlar. Bir ağ üzerinden önyükleme, fareyi kullanma, ACPI kontrolü ve hatta web’de gezinme gibi özel özelliklere izin verir.

Geliştirilmiş Performans: UEFI uyumlu işletim sistemlerinin yalnızca önyükleme işlemi sırasında değil, aynı zamanda sistemin çalıştırılması ve kapatılması sırasında da önemli bir performans artışına sahip olduğu görülmüştür.

Bios Sürümü Programsız Öğrenme

Bios sürümünü programsız olarak öğrenmenin yolu çok basittir. Başlat-Çalıştır aracını açtıktan sonra araca “msinfo32” yazdıktan sonra işlemi onaylayın. Karşınıza çıkan pencerede bios Sürümü/Tarihi ve Temel Kart Ürünü kısımlarından hem anakartınızın sürümünü hem de bios sürümünü öğrenebilirsiniz.

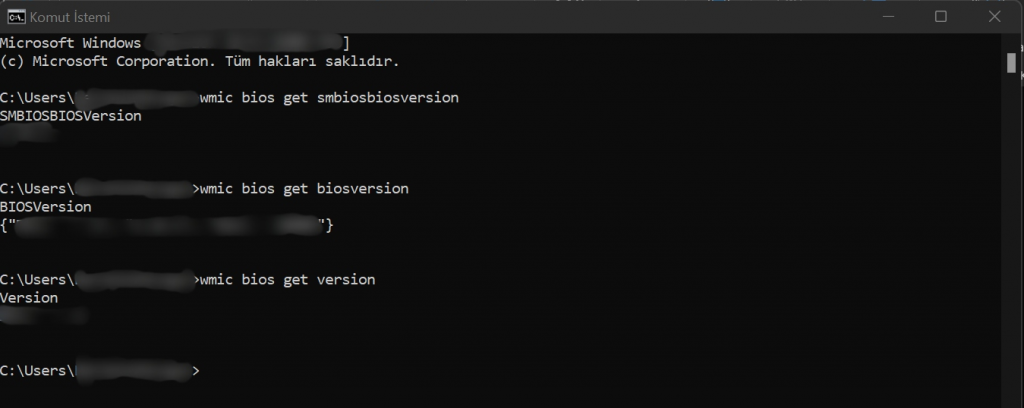

Programsız bir şekilde bios sürümünü öğrenmenin bir diğer yöntemi de komut istemcisinden öğrenmektir. Başlat-Çalıştır aracına “CMD” yazarak komut istemcisini açın. Aşağıda paylaştığımız kodları kopyaladıktan sonra komut istemcisinde sağ tık yaparak kodu direkt olarak ekrana yansıtabilirsiniz. Aşağıdaki kodlar ekrana geldikten sonra enter tuşuna basmanız yeterlidir.

wmic bios get smbiosbiosversion

wmic bios get biosversion

wmic bios get version

Siber Güvenlik, Dijital Dönüşüm, MSSP, Sızma Testi, KVKK, GDPR, ISO 27001, ISO 27701 ve DDO Bilgi ve İletişim Güvenliği Rehberi başlıklarıyla ilgili teklif almak için lütfen tıklayın.