Uzaktan çalışma yöntemi, zaman zaman tercih edilebilen esnek çalışma yöntemlerinden biri idi. Bugün ise COVID-19 salgınının etkisi ile evden çalışarak işlerimizi yürütmek neredeyse temel yöntem haline geldi.

Pandemi ile birlikte evden çalışma aktivitesindeki ani ve aşırı artış, özellikle telekomünikasyon ve sistem altyapısının yeterince gelişmemiş olduğu bölgelerde, ağ erişilebilirliği ve bilgi güvenliğini etkileyebilmektedir.

Salgın çok fazla sayıda işletmeye sadece ürün veya hizmetlere yönelik taleplerde keskin bir azalma (veya keskin bir artış) sorunu ile değil, aynı zamanda şirketin ürün ve hizmetlerini alışık olmadığı kanallar üzerinden sunmak durumunda kalmasından dolayı zorlayıcı olmuştur.

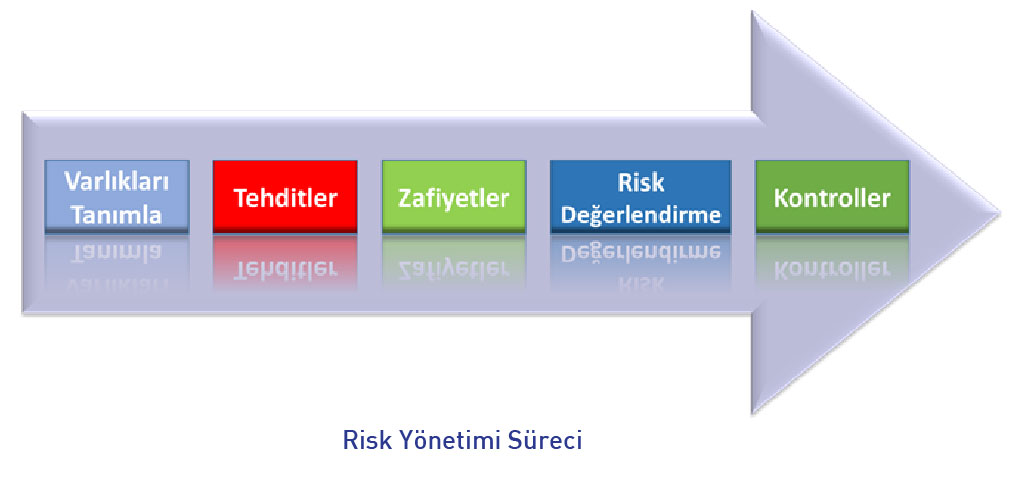

Uzaktan çalışanların olduğu bir organizasyonda, bilgi güvenliği; iş süreçlerinin ayrılmaz bir parçası olarak konumlandırılmalıdır. Uzaktan çalışanlara ilişkin risk analizi yapılmalı, güvenlik önlemleri sistematik olarak uygulanmalı ve bu şirketin diğer süreçlerini de kapsamalıdır. Sistematik risk yönetimi, bilgi güvenliği farkındalığı ve eğitimler başarı için anahtardır.

Birçok şirket uzaktan çalışma için gönüllü olarak uygulamaya geçse bile, çok azı gerekli siber güvenlik çözümlerine ve altyapısına sahiptir. Uzaktan çalışanlar için gerekli minimum güvenlik ihtiyaçlarından; yeni nesil uç nokta koruması (EPP/EDR), çok faktörlü kimlik doğrulama (MFA) ve ZTNA veya VPN gibi güvenli erişim çözümlerinin kullanılmaması ve bilgi güvenliği farkındalığının gereken seviyenin altında olması güvenlik risklerini artırmaktadır. Tüm bunlar, sürekli büyümeye devam eden atak yüzeyi ve atak çeşitliliği ile birleştiği için; siber güvenlik zafiyetlerinin ve adli bilişim vakalarının katlanarak artmaya devam ettiğini gözlemliyoruz.

COVID-19 sürecinin başından bugüne farklı kaynakların derlediği verilere bakarak sızıntılarda iki ay içerisinde %300 – %400 seviyesinde artış olduğunu görüyoruz . Tüm bu saldırı ve siber risklere karşı önlem alınması adına, işlerin uzaktan yönetilebilmesi için bilgi güvenliğinin sağlanması, ağların ve verilerin korunması şirketlerin ana gündem maddelerinden biri olmalıdır.

Bu çerçevede Bilgi Güvenliği Yönetim Sistemi/ISO 27001; şirketlerin ve kurumların risklerinin belirlenerek önleyici ve riskleri azaltıcı kontrollere ilişkin en iyi uygulamaları sunar. Eğer yaşamakta olduğumuz salgın döneminde; evden çalışma ile daha kritik duruma gelen bilgi güvenliği risklerinizi yeniden değerlendirip gerekli önlemleri almadıysanız, yardımcı olabilmemiz için aşağıdaki link üzerinden bizimle irtibata geçebilirsiniz. Bu vesile ile son dönemde önemi artan ilgili ISO 27001 kontrollerinden bir bölümünü aşağıda bilgilerinize sunuyoruz ve tekrar ediyoruz: Sistematik risk yönetimi, bilgi güvenliği farkındalığı ve eğitimler başarı için anahtardır.

| Bilgi Varlığı | Tehdit | Zafiyet | Önlem | ISO 27001 Ek-A Kontroller |

| Bilgisayar, Mobil Cihaz | Hırsızlık | Görünür şekilde ortada ve korumasız bırakılması | Uzaktan çalışma ve mobil cihaz politikası | A.6.2.1

A.6.2.2 |

| Yedek alınmaması | Yedek politikası | A.12.3.1 | ||

| Malware | Yeni nesil uç nokta korumasının (EPP/EDR) olmaması | Yeni nesil uç nokta koruması (EPP/EDR) | A.12.2.1 | |

| Cryptolocker | EPP/EDR ve olay müdahale çözümünü olmaması | EPP/EDR ve olay müdahale çözümünü | A.12.2.1 | |

| Açıklıkların (patch) takip edilmemesi | BT Güvenlik Politikası | A.12.6.1 | ||

| Yazılım kurulumu kısıtlamasının olmaması | Yazılım kurulumuna dair süreçler oluşturulmalı ve uygulanmalı | A.12.6.2 | ||

| İnternet/Ağ bağlantısı | Kesinti | Alternatif bağlantı seçeneğinin olmaması | Alternatif bir servis sağlayıcıya geçiş yapılması | A.17.1.2 |

| Veri sızıntısı veya veri hırsızlığı | Yetersiz ağ güvenliği ve ağ kontrolleri | Etkin Ağ güvenliği yönetimi, ZTNA, VPN, NGFW, IPS, NAC | A.13.1.1

A.13.1.2 |

|

| Dokümantasyon | Yetkisiz erişim | Erişim kontrollerinin olmaması | Kilitli kapılar ve evrak dolapları | A.11.1.2 |

| Kayıp veya imha | Yedek alınmaması | Tarama ve dijital ortama aktarma | A.12.3.1 | |

| Bulut Hizmetleri | Yetkisiz erişim | Zayıf şifre | Şifre politikasının oluşturulması ve kontrollü uygulanması | A.9.3.1

A.9.4.3 |

| Kimlik/erişim yönetimi | Çok faktörlü doğrulama, MFA, Token | A.9.4.1

A.9.4.2 |

||

| Birden fazla kişinin erişimi | Erişim kontrol politikası | A.9.1.1 | ||

| Yetkisiz aktiviteler | Etkin bir takip ve izleme yapısının olmaması | Log Yönetimi, SIEM, PAM | A.12.4.1 | |

| Rastgele ekran görüntüleri, Logların değerlendirilmesi, | A.12.4.1 |

Yukarıdakilere ek olarak son dönemde; bilgi güvenliği ihlal olaylarının ve iyileştirmelerin yönetimi de (A.16) şirketler ve kurumlar açısından daha çok önem verilmesi gereken konulardan biri hale gelmiştir. Bazı şirketlerin, Covid-19 salgını esnasında ISO 27001 sertifikasyon programlarını başlatıp sürdüremeyeceklerine dair bir ön yargısı olabildiğini gözlemekle beraber salgına rağmen ISO 27001 programlarını başlatıp hız kesmeden devam ettiren şirketlerin bu dönemi çok daha gelişmiş bir iş sürekliliği ve siber dayanıklılıkla yönetebildiklerini gözlemek mutluluk vermektedir. Son dönemde BGYS uyumluluğu, uygulaması, eğitimleri ve denetimlerinin uzaktan yapılabiliyor olması büyük avantaj sağlamaktadır.

ISO 27001 Bilgi Güvenliği Yönetim Sistemi (BGYS) hizmetlerimiz hakkında detaylı bilgi almak için lütfen tıklayınız.

Sağlıklı ve güvenli günler dileriz.

Siber Güvenlik, Dijital Dönüşüm, MSSP, Sızma Testi, KVKK, GDPR, ISO 27001, ISO 27701 ve DDO Bilgi ve İletişim Güvenliği Rehberi başlıklarıyla ilgili teklif almak için lütfen tıklayın.