Giriş

Her geçen gün kendini güncelleyerek artan siber güvenlik tehditlerinin tespit edilmesi ve önlenmesi giderek daha zor hale gelmektedir. Yaşanan saldırılar sonrası artan veri ihlallerinin önlenmesi ve kontrol altına alınması oldukça uzun sürüyor. Hemen hemen her şirketin ağ güvenliği, siber tehditleri tespit etme, analiz etme, azaltma ve önleme için etkili bir süreç yönetimine ihtiyacı vardır. Bu süreç yönetimini sağlayacak resmi bir organizasyon yapısı oluşturulmalı ve sürdürülebilir bir hale getirilmelidir.

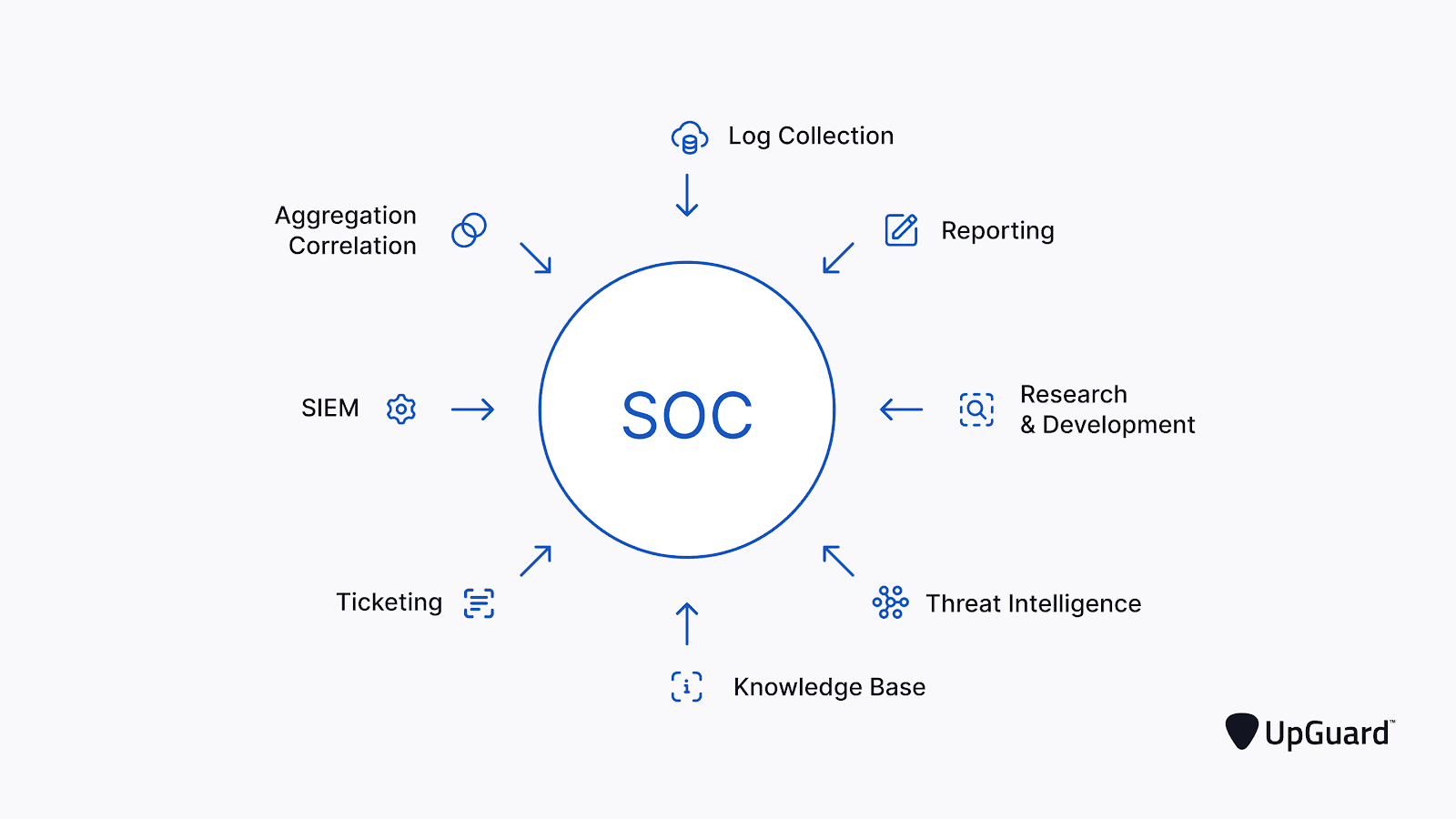

İşte bu süreç yönetimini sağlayacak operasyon merkezi Security Operations Center (SOC)’dir.

Şimdi SOC kavramını detaylı bir şekilde inceleyelim.

Security Operations Center (SOC) Nedir?

Türkçe karşılığı Güvenlik Operasyonları Merkezi olan SOC, bir kuruluşun güvenlik duruşunu izlemekten ve analiz etmekten sorumlu merkezi bir birimdir. Bahsedilen bu birim siber tehditleri tanımlamayı, yanıt vermeyi ve güvenlik olaylarını yönetmeyi içerir. Tipik bir SOC, güvenlik olaylarının yönetiminde manuel ve otomatik araçların bir kombinasyonunu kullanan güvenlik analistleri, mühendisler ve diğer personelden oluşan geniş bir ekiptir.

SOC ekibine ait personeller 7/24 tüm tehditleri aktif bir şekilde izlemeli saldırı olması halinde hızlı şekilde aksiyon almalıdır.

“Bir SOC tam olarak ne yapar?” sorusunu merak edenler için SOC hizmetlerinin görevleri aşağıdan sıralanmıştır:

- Siber saldırıyı mümkün olan en kısa sürede durdurmak için müdahale süresini azaltır.

- Siber saldırı etkisini azaltarak küçük güvenlik olaylarının önemli veri ihlallerine dönüşmesini önler.

- Tüm BT varlıklarını takip eder ve gerçek zamanlı izleme uygulayarak güvenlik görünürlüğünü korur.

- Şirketin bilinçli siber güvenlik kararları alabilmesi için sık sık raporlama yoluyla şirketi risklerden haberdar eder.

- Gelişen güvenlik tehditlerine hazırlanmak için sektördeki en son gerçekleşen tehdit trendlerini takip eder.

Security Operations Center Temel Bileşenleri

SOC’nin kapsamı tanımlandıktan sonra altyapısı tasarlanmalıdır. Birden çok teknolojik bileşenin birbiri ile korelasyonu sağlanır. Bahsedilen güvenlik çözümlerinden bazıları aşağıda detayları ile birlikte sıralanmıştır;

Güvenlik duvarı: Yetkisiz erişimi engelleyerek kötü amaçlı izinsiz girişlerin Internet üzerinden bir ağa erişmesini önler.

İzinsiz Giriş Tespit Sistemi (IDS) / İzinsiz Giriş Önleme Sistemi (IPS): İzinsiz giriş algılama sistemi (IDS), belirtilen bir ağı izler ve kötü amaçlı ağ/sistem etkinliği algılandığında uyarı gönderir.

Bir saldırı önleme sistemi (IPS): IDS ile aynı izleme ve algılama yeteneklerini sunar, ancak izinsiz girişleri gerçekleştikleri anda önleyebilir.

Yönetişim, Risk, Uyumluluk (GRC) Aracı: Bir kuruluşun operasyonlarının GDPR, CPAA, HIPAA, PCI DSS gibi geçerli kural ve düzenlemelere uygun olmasını sağlar.

Uç Nokta Algılama ve Yanıt (EDR) Aracı: Uç Nokta Algılama ve Yanıt (EDR) aracı, ağa bağlı cihazlar için uç nokta güvenliği sağlar.

SIEM: Ağ cihazları, sunucular, etki alanı denetleyicileri vb. bilişim sistemlerinden güvenlik verilerini toplar.

Log Yönetim Sistemi (LMS): Günlük dosyalarını tek bir konumda toplayıp depolayarak çeşitli ağ uç noktalarından gelen verileri merkezileştirir.

Güvenlik Açığı Tarayıcısı: Ağları, bilgisayarları ve uygulamaları bilinen güvenlik açıklarına karşı denetler. Yeni güvenlik açıklarını belirleyerek güvenlik açığı yönetimine yardımcı olur.

Sızma Testi: Sızma testi, mevcut sistem, ağ ve uygulama güvenlik açıklarını ve bir tehdit aktörünün bunlardan yararlanabileceği yöntemi ortaya çıkararak raporlanır.

Uygulama Güvenliği Aracı: Yazılım uygulamalarına dış tehditlere karşı tam yaşam döngüsü koruması sağlar.

SOAR Aracı: Güvenlik olaylarına ait verilerin toplanılmasını ve analiz edilmesini sağlar.

Kullanıcı ve Varlık Davranışı Analitiği: Beklenen davranış modelini oluşturmak için düzenli ağ kullanım eğilimlerini tanımlar ve şüpheli etkinlikleri, özellikle de içeriden gelen tehditleri vurgulamak için anormal davranışları algılar.

Tehdit İstihbarat Platformu: Çeşitli kaynaklardan ve biçimlerden tehdit istihbaratı verilerini toplar ve düzenler.

Security Operation Center Türleri

Konumlarına ve personeline göre sınıflandırılan 7 farklı SOC türü vardır. Bunlar;

Özel (Kendi kendini yöneten) SOC: Şirket içinde bulunur ve şirket içi personel tarafından yönetilen modeldir.

Dağıtılmış (Ortak Yönetilen) SOC: Üçüncü taraf yönetilen güvenlik hizmeti sağlayıcısı (MSSP) ile birlikte çalışan şirket içi SOC analistlerinin bir karışımından oluşan hibrit modeldir.

Yönetilen SOC: Üçüncü taraf MSSP tarafından full kontrol olarak yönetilen modeldir.

Çok İşlevli SOC (SOC / NOC): Hem SOC hem de NOC (Ağ Operasyon Merkezi) işlevlerini yerine getiren personeller ile çalışan özel bir SOC modelidir.

Sanal SOC: Genellikle yarı zamanlı çalışanlar veya büyük güvenlik olaylarına, uyarılarına yanıt veren bir MSSP tarafından yönetilen özel bir SOC modelidir.

SOCaaS (Hizmet olarak verilen SOC): Kuruluşların tam veya kısmi SOC işlevselliği için kullanabileceği dış kaynaklı bulut tabanlı bir SOC modelidir.

Security Operations Center Oluşturmanın Zorlukları

Araştırmalar sonucu siber güvenlik uzmanları tarafından, SOC’yi etkili bir şekilde uygulamak için yaygın olan bazı zorluklar belirtilmiştir, bunlar;

- Genel Gider Miktarı: Birçok şirket, SOC ekibine gerekli verileri sağlamak için çeşitli araçlar kullanır. Bu araçlar aldıkları SOC hizmetine göre değişmekle birlikte genelde kendi altyapılarında bulunur. Bu açıdan SOC, güvenlik işlemlerinin maliyetli ve karmaşık hale gelmesine neden olabilir.

- Gelen Uyarılar: SOC ekibinizin daha fazla veri elde etmek için birden çok araç ekleyip alert almayı amaçlayabilirler. İlgili analistlerden çok fazla tehdit bildirimine yanıt vermesini istemek, tehdit yorgunluğunu neden olabilir. Bu uyarılar bazen verdikleri FP’ler ile ekibin zamanını ve enerjisini boşa harcayabilir.

- Yetkili Personel: Birçok BT yöneticisi, SOC analisti rolü için gerekli vasıflı personeli bulmanın zor olduğundan yakınmaktadır. Bazı SOC ekipleri yetersiz personele sahiptir ve sahip oldukları personel, tehditlere hızlı yanıt vermek için uygun becerilere sahip değildir.

Security Operations Center Ekip Rolleri

SOC personelleri, her ekip üyesinin seviyesine ve uzmanlık alanına göre belirlenen hiyerarşik bir yapıyı izler. Genel SOC hiyerarşisinde ekip üyelerinin dört katmanı vardır.

Bu katmanlar aşağıda sıralanmıştır:

Tier 1 – Analistler

SIEM uyarılarına ön saflarda yanıt veren kişilerdir. Katman 2 analistlerine iletilmesi gereken güvenlik sorunlarının önceliğini belirlemek için önceliklendirme gerçekleştirir. Ayrıca, güvenlik izleme araçlarını yönetmekten ve yapılandırmaktan da sorumludurlar.

Tier 2 – Analistler

Güvenlik ihlalleri gibi Katman 2 analistleri tarafından yükseltilen güvenlik uyarılarını yönetir. Gelişmiş adli bilişim, tehdit istihbaratı ve derinlemesine kötü amaçlı yazılım tespiti deneyimi de dahil olmak üzere Tier 1 analistlerinden daha yüksek bir uzmanlık seviyesine sahiptirler. Herhangi bir siber saldırının temel nedenini belirledikten sonra, Tier 2 analistleri iyileştirme çabalarını planlar ve yürütür.

Tier 3 – Analistler

Katman 3 analistleri, Katman 2 analistlerine ek beceri sorumluluklarına sahiptir. Örneğin, tehdit avcıları, gelişmiş tehdit algılama araçlarını kullanarak herhangi bir ağ güvenlik açığını belirleme konusunda oldukça yetkindir. Diğer Tier 3 analistleri şunları içerir:

- Adli analistler

- Uyumluluk denetçileri

- Siber güvenlik analistleri

Tier 4 – SOC Yöneticisi

Katman 4, SOC hiyerarşisinin en yüksek düzeyidir. SOC yöneticileri, ek liderlik ve yönetim becerilerine sahip bir Tier 3 analistinin uzmanlık bilgisine sahiptir. Aşağıdaki gibi uygulamalardan sorumludurlar:

- Tüm SOC ekibinin faaliyetlerini, performansını ve eğitimini denetleme,

- Büyük güvenlik olayları sırasında müdahale planına liderlik etme,

- SOC ekibi ile daha geniş organizasyon arasındaki iletişimi kolaylaştırma,

- Mevzuat, endüstri ve operasyonel uyumluluğu destekleme,

Security Operations Center’in Avantajları

Kuruluşların, siber tehditlerini önleme ve anında müdahale etme anlamında bir ana mekanizması olan SOC’nin diğer avantajları aşağıda sıralanmıştır:

- Gelişmiş olay müdahale süresi ve yönetim uygulaması,

- Uzlaşma ve algılama arasındaki zaman farkının azalması,

- Kesintisiz güvenlik izleme ve değerlendirme işlemi,

- Bütünsel yaklaşımlar için güvenlik kaynaklarının, yazılımların ve donanım varlıklarının bir araya getirilmesi,

- Etkili reaktif ve proaktif yanıtlar için optimize edilmiş işbirliği ve iletişim,

- Güvenlik olaylarının neden olabileceği hasarları önleyerek maliyet tasarrufu,

- Artırılmış güvenlik,

- Hassas veriler için gelişmiş güvenlik sağlama,

- Devlet yönetmeliklerine ve endüstri standartlarına uygunluk güvenlik sağlama.

Security Operations Center Önemi

İyi bir SOC ekibi oluşturmak, hemen hemen her kuruluş için çok önemlidir. Sağlam bir SOC’nin 7/24 aktif olması ve iş akışının sorunsuz bir şekilde yönetilmesi oldukça önemlidir. Kuruluş çalışanlarını yönlendiren politika ve prosedürler SOC ekibinin ayrılmaz bir parçası olmalıdır. Ekibe ve organizasyona bir bütün olarak en iyi şekilde hizmet vermek için sürekli aktif olarak devam eden bir süreçtir. Güvenlik operasyonları merkezinin çalışmalarını takip ve analiz etmek, kuruluşların güvenlik ihtiyaçlarını önceliklendirmelerine ve daha iyi değerlendirmelerine yardımcı olur.

Sonuç:

Kuruluşlarda SOC ekibinin oluşturulmasının bazı zorlukları olsa da siber tehditlerden ve veri ihlallerinden büyük çoğunluk ile korunmak istiyorsak SOC ekibini oluşturmalıyız. Oluşturulan SOC ekibi sayesinde aktif ve proaktif çalışma saatlerinde siber tehdit koruması sağlayarak, kademe kademe yerleştirilen, alanında uzman analistler sayesinde herhangi bir adımı atlamadan organize bir güvenlik önlemi sağlamış oluruz. Aynı zamanda SOC, herhangi bir sorun veya denetleme olması durumunda ise talep edilen güncel raporlamayı sağlayacaktır.

Kısacası SOC sayesinde kuruluştaki her çalışan ve yönetici risk seviyesi az bir organizasyon içinde gönül rahatlığıyla çalışacaktır.

[vc_row][vc_column][vc_cta h2=”” add_button=”bottom” btn_title=”Teklif Talep Edin” btn_style=”flat” btn_shape=”square” btn_color=”danger” css_animation=”fadeInLeft” btn_link=”url:https%3A%2F%2Fcyberartspro.com%2Fteklif-isteme-formu%2F||target:%20_blank|”]Siber Güvenlik, Dijital Dönüşüm, MSSP, Sızma Testi, KVKK, GDPR, ISO 27001, ISO 27701 ve DDO Bilgi ve İletişim Güvenliği Rehberi başlıklarıyla ilgili teklif almak için lütfen tıklayın.[/vc_cta][/vc_column][/vc_row]