Red Team Nedir?

Red Team, etik hackerların simüle edilmiş ve tahribatsız bir siber saldırı gerçekleştirdiği siber güvenlik etkinliğini test etme sürecidir. Simüle edilmiş saldırı, bir kuruluşun sistemindeki güvenlik açıklarını belirlemesine ve güvenlik operasyonlarında hedefli iyileştirmeler yapmasına yardımcı olur.

Günümüzde siber saldırılar her zamankinden daha hızlı hareket ediyor. IBM X-Force Threat Intelligence Index’e göre, fidye yazılımı saldırılarını yürütmek için gereken süre son birkaç yılda %94 oranında azaldı ve 2019’da 68 günden 2023’te dört günden daha kısa bir süreye düştü.

Red Team operasyonları, kuruluşlara tehdit aktörleri bunları istismar etmeden önce güvenlik risklerini proaktif bir şekilde ortaya çıkarma, anlama ve düzeltme yolu sunar. Red Team, gerçek saldırganların istismar etme olasılığının en yüksek olduğu güvenlik açıklarını belirlemelerine yardımcı olabilecek bir düşmanca bakış açısı benimser ayrıca düşmanca yaklaşımı, güvenlik ekiplerinin artan siber tehditler karşısında bile güvenlik sistemlerini güçlendirmelerine ve hassas verileri korumalarına olanak tanır.

Red Team Etkileşimlerindeki Araçlar ve Teknikler

Red Team etkinlikleri, gerçek dünyadaki saldırganların bir organizasyonun güvenlik önlemlerini araştırmak için kullandıkları aynı araçları ve teknikleri kullanır.

Bazı yaygın kırmızı takım araçları ve teknikleri şunlardır:

Sosyal Mühendislik: Şüphelenmeyen çalışanlardan hassas bilgileri elde etmek veya kurumsal sistemlere erişim sağlamak için kimlik avı, smishing, vishing, mızrak kimlik avı ve balina kimlik avı gibi taktikler kullanır.

Fiziksel Güvenlik Testi: Gözetleme sistemleri ve alarmlar dahil olmak üzere bir organizasyonun fiziksel güvenlik kontrollerinin testleri.

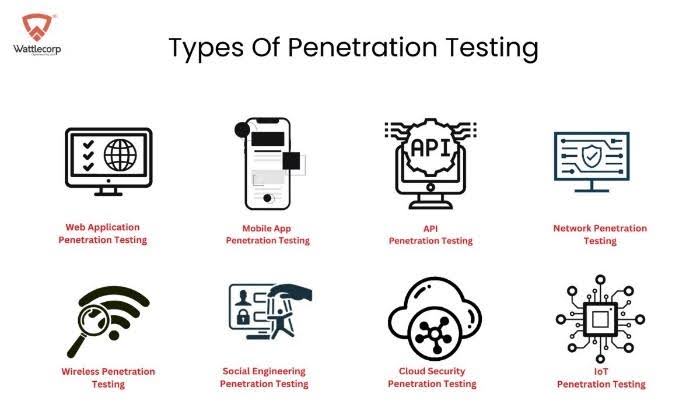

Uygulama Penetrasyon Testi: SQL enjeksiyon güvenlik açıkları gibi kodlama hatalarından kaynaklanan güvenlik sorunlarını bulmak için web uygulamalarını test eder.

Ağ İzleme(Network Sniffing): Yapılandırma ayrıntıları ve kullanıcı kimlik bilgileri gibi bir BT sistemiyle ilgili bilgiler için ağ trafiğini izler.

Paylaşılan İçeriği Kirletme: Kötü amaçlı yazılım veya diğer tehlikeli kodlar içeren bir ağ sürücüsüne veya başka bir paylaşılan depolama konumuna içerik ekler. Şüphelenmeyen bir kullanıcı tarafından açıldığında, kötü amaçlı kod çalışır ve saldırganın yanlamasına hareket etmesini sağlar.

Kaba Kuvvetle Kimlik Bilgilerini Ele Geçirme: Önceki ihlallerden kimlik bilgilerini deneyerek, yaygın olarak kullanılan parola listelerini test ederek veya otomatik komut dosyaları kullanarak parolaları sistematik olarak tahmin eder.

Red Team Testleri Nasıl Yapılır?

Red Team çalışması, güvenlik uzmanlarının gerçek saldırganların taktiklerini, tekniklerini ve prosedürlerini (TTP’ler) taklit ettiği bir tür etik hacklemedir.

Etik hackerlar, kötü niyetli hackerlarla aynı becerilere sahiptir ve aynı araçları kullanır, ancak amaçları ağ güvenliğini iyileştirmektir. Red team üyeleri ve diğer etik hackerlar katı bir davranış kurallarına uyar. Kuruluşları hacklemeden önce onlardan izin alırlar ve bir ağa veya kullanıcılarına gerçek bir zarar vermezler.

Bunun yerine, red team kötü niyetli hackerların bir sisteme nasıl gerçek zarar verebileceğini anlamak için saldırı simülasyonları kullanır. Bir okuma takımı egzersizi sırasında, kırmızı takım üyeleri gerçek dünyadaki düşmanlarmış gibi davranırlar. Karmaşık saldırganları ve gelişmiş kalıcı tehditleri taklit etmek için çeşitli hackleme metodolojilerini, tehdit taklit araçlarını ve diğer taktikleri kullanırlar.

Bu simüle edilmiş saldırılar, bir kuruluşun risk yönetim sistemlerinin (insanlar, süreçler ve teknolojiler) farklı siber saldırı türlerine ne kadar iyi direnebileceğini ve bunlara ne kadar iyi yanıt verebileceğini belirlemeye yardımcı olur.

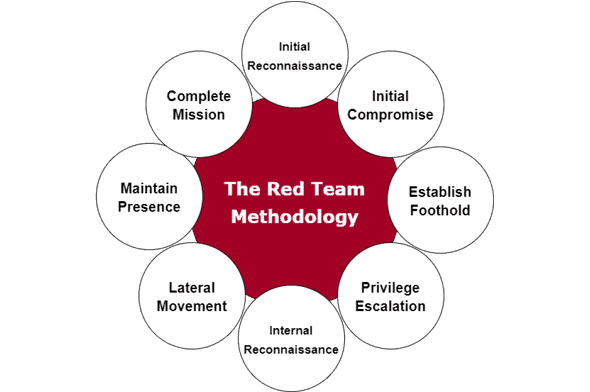

Red team egzersizleri genellikle zamanla sınırlıdır. Bir test birkaç haftadan bir aya veya daha fazlasına kadar sürebilir. Her test genellikle hedef sistemin araştırılmasıyla başlar; buna kamu bilgileri, açık kaynaklı istihbarat ve aktif keşif dahildir.

Sonra, kırmızı takım sistemin saldırı yüzeyindeki çeşitli noktalara karşı simüle edilmiş saldırılar başlatır ve farklı saldırı vektörlerini inceler.

Yaygın Hedefler Şunlardır:

- AI sistemleri ve makine öğrenimi modelleri

- AI ve ML uygulamalarını destekleyen veri kümeleri

- İş istasyonları ve mobil cihazlar

- Kriptografik sistemler

- Uç nokta algılama ve yanıt (EDR) sistemleri

- Genişletilmiş algılama ve yanıt (XDR) sistemleri

- Güvenlik duvarları

- İzinsiz giriş algılama sistemleri (IDS’ler)

- Güvenlik orkestrasyonu, otomasyonu ve yanıt (SOAR) sistemleri

- Web uygulamaları ve web sunucuları

Bu simüle edilmiş saldırılar sırasında, Kırmızı takım genellikle sistemin savunucuları olarak hareket eden mavi takımlarla karşı karşıya gelir. Kırmızı takımlar, mavi takımın savunmalarını aşmaya çalışır ve bunu nasıl yaptıklarını not eder. Kırmızı takım ayrıca bulduğu tüm güvenlik açıklarını ve bunlarla neler yapabileceğini kaydeder.

Red Team çalışmaları, kırmızı takım BT ve güvenlik ekipleriyle bir araya gelerek bulgularını paylaştığı ve güvenlik açıklarının giderilmesine yönelik önerilerde bulunduğu son bir raporla sona erer.

Siber Saldırı Tatbikatı Nedir?

Siber saldırı tatbikatı, bir organizasyonun siber güvenlik önlemlerini test etmek için gerçekleştirdiği kontrollü bir simülasyondur. Gerçek bir siber saldırı yaşanmadan önce, güvenlik zafiyetlerinin ve iyileştirilmesi gereken alanların tespit edilmesine olanak tanır. Bu tatbikatlar sırasında, kuruluşların BT altyapıları üzerinde siber saldırılara maruz kalmış gibi bir ortam oluşturulur ve saldırıya nasıl tepki verdikleri gözlemlenir.

Siber Saldırı Tatbikatının Amaçları

Siber saldırı tatbikatlarının gerçekleştirilmesindeki temel amaç, bir organizasyonun dijital güvenlik altyapısının ne kadar etkin olduğunu değerlendirmek ve iyileştirme alanlarını belirlemektir. Ancak bu genel amaç, birkaç alt hedefe ayrılabilir:

- Savunma Mekanizmalarını Test Etmek: Tatbikatların birincil amacı, mevcut güvenlik önlemlerinin bir saldırı durumunda nasıl performans gösterdiğini test etmektir. Bu, saldırı sırasında hangi sistemlerin daha savunmasız olduğunu ve hangi araçların yeterince etkili çalışmadığını belirlemeye yardımcı olur. Özellikle firewall, antivirüs, IDS/IPS gibi güvenlik sistemlerinin yanı sıra, olay müdahale süreçlerinin etkinliği de test edilir.

- Zafiyetleri Tespit Etmek ve Önceliklendirmek: Siber saldırı tatbikatları, sistemdeki güvenlik zafiyetlerini belirlemenin yanı sıra bu zafiyetlerin önem derecesini ve önceliğini ortaya koyar. Örneğin, kritik bir veritabanına doğrudan erişim sağlayan bir zafiyet, düşük riskli bir açık porttan çok daha acil müdahale gerektirebilir.

- Kriz Yönetim Kapasitesini Geliştirmek: Gerçek bir saldırı sırasında panik ya da yanlış kararlar büyük zarar verebilir. Tatbikatlar, güvenlik ekiplerinin ve üst düzey yöneticilerin kriz anında ne kadar hızlı ve doğru kararlar aldıklarını gözlemlemek için fırsat sunar. Kriz yönetimi sürecindeki karar alma mekanizmaları, iletişim stratejileri ve liderlik kabiliyetleri test edilir.

- İç ve Dış İletişimi Güçlendirmek: Bir siber saldırı anında, yalnızca teknik ekiplerin değil, aynı zamanda şirket içi iletişimin ve dış paydaşlarla (müşteriler, tedarikçiler, düzenleyici kurumlar) iletişimin nasıl yürütüleceği büyük bir öneme sahiptir. Tatbikatlar bu iletişim kanallarının etkinliğini de test eder ve olası iletişim kopukluklarının önüne geçilmesini sağlar.

- Çalışan Bilinçlendirme ve Eğitim: Her çalışanın siber güvenlik konusunda belirli bir farkındalığa sahip olması gerekir. Tatbikatlar, çalışanların saldırı anında nasıl tepki verdiğini ve siber güvenlik konusundaki farkındalık düzeylerini artırma amacı taşır. Bu süreçte eksik kalan alanlar tespit edilerek eğitim ihtiyaçları belirlenir.

- Düzenleyici Uyumluluğun Sağlanması: Birçok sektörde, siber güvenlik düzenlemelerine uyumlu olmak kritik bir zorunluluktur. Siber saldırı tatbikatları, şirketin bu uyumluluk standartlarını ne kadar karşıladığını görmek için de yapılır. Özellikle KVKK, GDPR gibi veri koruma kanunlarına uyumun test edilmesi büyük önem taşır.

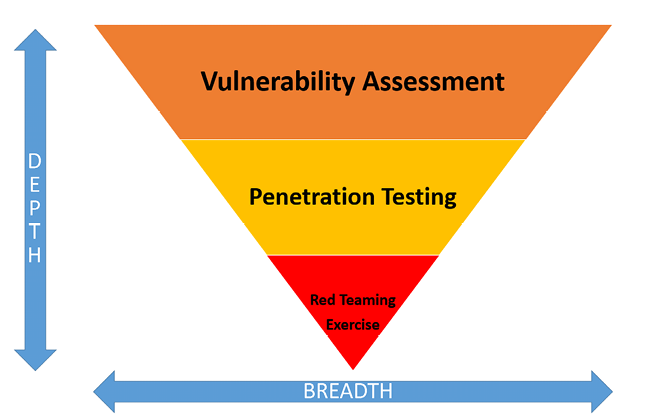

Red Team ve Siber Güvenlik Tatbikatı Arasındaki Farklar

Red Team

- Odak: Gerçekçi saldırı senaryolarını simüle ederek sistemlerin savunmasını test eder.

- Kapsam: Sadece saldırgan perspektifini içerir (proaktif saldırı testleri).

- Amaç: Güvenlik açıklarını bulmak, savunma ekiplerini hazırlıksız yakalamak ve zayıflıkları ortaya çıkarmak.

- Yaklaşım: Gizlilik esastır; savunma ekibi (Blue Team) genellikle testlerden habersizdir.

- Örnek Çalışmalar: Sosyal mühendislik, phishing, ağ penetrasyon testleri.

Siber Güvenlik Tatbikatı

- Odak: Hem saldırı hem de savunma ekiplerini içeren bir simülasyon (Red Team + Blue Team).

- Kapsam: Tüm organizasyonel güvenliği kapsar; saldırı ve savunma senaryoları birlikte ele alınır.

- Amaç: Ekiplerin gerçek olaylara karşı hazırlıklı olmasını sağlamak, süreçleri ve iletişimi test etmek.

- Yaklaşım: Genelde planlıdır ve tüm katılımcılar tatbikatın farkındadır.

- Örnek Çalışmalar: Masa başı tatbikatları, teknik simülasyonlar (ör. fidye yazılım saldırısı tatbikatı).

Ana Fark

- Red Team: Sadece saldırı odaklı, genelde gizli operasyon.

- Tatbikat: Hem saldırı hem savunmayı içeren geniş kapsamlı bir senaryo.