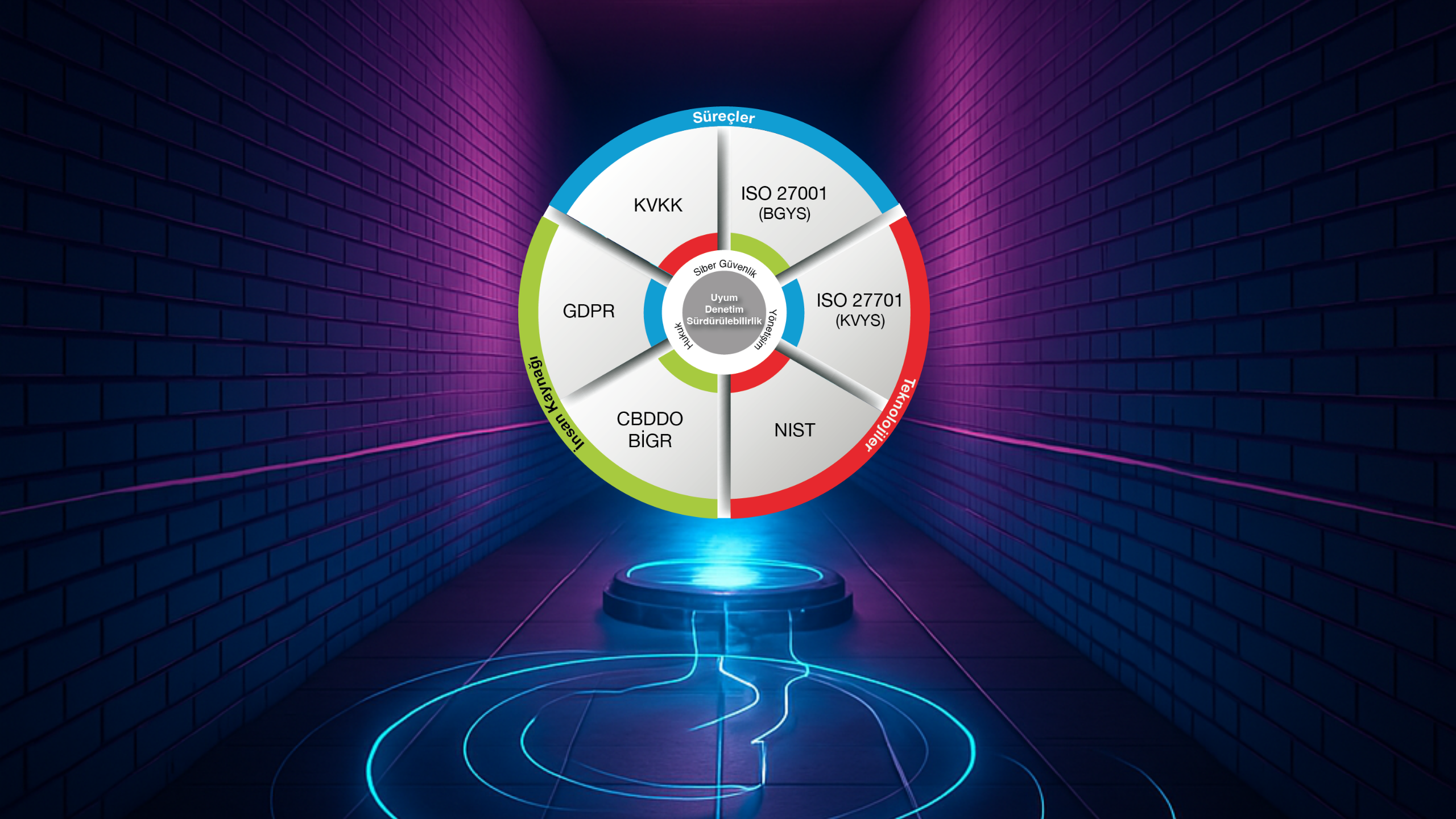

NIST

NIST tarafından geliştirilen Cyber-Security Framework (CSF), kuruluşların siber saldırıları önleme, tespit etme ve yanıt verme yetkinliklerini geliştirmelerine yardımcı olan bir güvenlik çerçevesidir.

2014 yılında yayınlanan CSF, kuruluşların siber güvenlik duruşlarını analiz etmelerini, hedeflerini belirlemelerini ve sürekli iyileştirme sağlamalarını amaçlar. Ayrıca, iç ve dış paydaşlarla siber riskler konusunda etkili iletişim kurulmasına yardımcı olur.

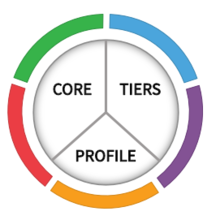

CSF’nin üç ana bileşeni vardır;

CORE: Kategoriler halinde düzenlenen ve kategorilerin kabul görülen standartlarla ilişkilendirildiği bu bölüm, siber güvenlik risk yönetim yaşam döngüsüne ilişkin üst düzey bir stratejik görüş sağlamaktadır.

NIST CSF Uyum Denetimi Hizmetimiz

Bu hizmet kapsamında sertifikalı uzmanlarımız tarafından işletmenizin NIST CSF uygun olarak çalışıp çalışmadığı ayrıntılı şekilde kontrol edilmektedir. Yapılacak denetim sonucunda uygulamalarınızın eksiklikleri belirlenir, işletmenizdeki izleme ve denetim mekanizmaları ve bunlarda olası aksaklıklar tespit edilir, iyileştirme süreçleri kontrol edilerek detaylı olarak raporlanır.

NIST CSF Denetim Hizmet Adımlarımız

1.1 Denetim ekibinin belirlenmesi

1.2 Organizasyonun anlaşılması

1.3 Süreçlerin incelenmesi

1.4 Denetim kapsamının belirlenmesi

1.5 Denetim programının oluşturulması

2.1 Prosedür ve politikaların incelenmesi

2.2 Uygulama süreçlerinin etkinliğinin değerlendirilmesi

2.3 Ana ve alt kategori kontrollerinin etkinliğinin değerlendirilmesi

2.4 Bulguların tespiti, analiz ve izlenmesi

3.1 Denetim raporunun hazırlanması

3.2 Bulguların önceliklendirilmesi ve raporlanması

3.3 İnsan kaynağı, süreçler ve teknoloji gereksinimlerinin ortaya konulması

3.4 Olgunluk seviyesine ilişkin değerlendirmeler

3.5 Çözüm önerilerinin sunulması

NIST CSF Uyum Danışmanlığı Hizmetimiz

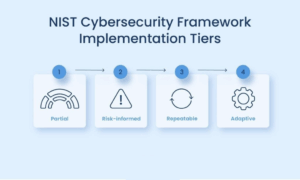

TIERS: Siber güvenlik riskinin nasıl yönetileceği ve kuruluşun hangi bölümlerinin daha yüksek güvenlik önceliğine sahip olduğu konusunda kurumsal karar vermeyi desteklemektedir. Partial, Risk Informed, Repeatable, Adaptive aşamalarını içermektedir. Daha yüksek aşamalara ilerlendikçe maliyet etkin ve karmaşık risk yönetim yaklaşımı ortaya çıkmaktadır.

PROFILE: Profil, belirli bir uygulama senaryosunda standartların, kılavuzların ve uygulamaların ‘Core’ bölümünde bulunan fonksiyonlar ile uygun hale getirilmesi olarak tanımlanabilir.

Mevcut ve Hedef Profil olarak iki başlık altında incelenebilmektedir.

Mevcut profilin tanımlanması, kurumların siber güvenlik programlarının CSF’e karşı objektif bir incelemesini yapmalarını ve mevcut güvenlik durumlarının ne olduğunu tam olarak bilmelerini sağlar.

Hedef Profil, istenen siber güvenlik risk yönetimi hedeflerine ulaşmak için gereken sonuçları belirtir.

Profiller, mevcut profili ve hedef profili karşılaştırarak siber güvenlik duruşunu iyileştirme fırsatlarını belirlemek için kullanılabilir.

Bu hizmet kapsamında kuruluş için Çerçeveyi yeni bir Siber Güvenlik Programı oluşturmak veya mevcut bir programı iyileştirmek için nasıl kullanabileceğine yönelik adımlar gerçekleştirilecektir. Bu adımlar;

Uygulama Öncesi Dikkate Alınacak Hususlar

- Uygulama öncesi paydaşlarla siber güvenlik gereksinimlerinin görüşülmesi, lojistik hususlar ve ulusal/uluslararası standart ve regülasyonlara uyum gibi hususlar değerlendirilecektir.

Önceliklendirme ve Kapsam Belirleme

- Organizasyon, iş/misyon hedeflerini ve üst düzey organizasyonel önceliklerin tanımlanması.

- Siber güvenlik risklerinin tanımlanması.

- Kuruluş içindeki farklı iş gereksinimlerine ve ilgili risk toleransına sahip olabilen farklı iş kolları veya süreçlerinin belirlenmesi.

Yönlendirme, Hizalama

- Varlıkları, gereksinimleri ve risk yönetim yaklaşımları/metodolojilerinin tanımlanması

Mevcut Profilin Belirlenmesi

- Mevcut siber güvenlik ve risk yönetim uygulamalarının Çerçeve Uygulama Katmanlarına haritalanması.

Risk Analizi Gerçekleştirme

- Siber güvenlik risklerinin tanımlanması

- Risklerin analiz edilmesi ve değerlendirilmesi

- Kabul edilebilir risk seviyelerinin ve kalan risklerin belirlenmesi.

Hedef Profil Oluşturulması

- Beklenen siber güvenlik hedeflerinin tanımlanması.

- Benzersiz kurumsal risklerin belirlenmesi ve bu çerçevede gerekmesi halinde ek Kontrol Kategorilerinin ve Alt Kategorilerinin geliştirilmesi.

- Hedef Profili geliştirilmesi.

- Hedef Uygulama Katmanına uygun kontrollerin belirlenmesi.

Boşluk Analizi

- Mevcut Profil ve Hedef Profilin karşılaştırılması.

- Hedef Profildeki sonuçlara ulaşmak için görev dinamiklerini, maliyetleri ve faydaları ve riskleri yansıtan boşlukları gidermek için önceliklendirilmiş işlem maddelerine havi bir eylem planı oluşturulması.

Eylem Planı Uygulaması

- Belirlenen işlem maddelerini gerçekleştirecek proje planlarının oluşturulması.

- Görevlerin atanması.

1.1 Uyum süreçlerini başlatan ekiplerin belirlenmesi

1.2 Rol ve sorumlulukların belirlenmesi

2.1 Önceliklendirme ve kapsam belirleme

3.1 Varlıkların tanımlanması

3.2 Gereksinimlerin tanımlanması

3.3 Risk yönetim yaklaşımlarının tanımlanması

3.4 Mevcut profilin belirlenmesi

3.5 Risk analizinin gerçekleştirilmesi

3.6 Hedef profilin belirlenmesi

4.1 Hedef profil ve mevcut profilin karşılaştırılması

4.2 Eylem planının oluşturulması

5.1 Eylem planının uygulanması

NIST CSF Sürdürülebilirlik Danışmanlığı Hizmetimiz

CSF, kuruluşun siber güvenlik riskinin yönetimini kurumsal hedeflere göre iyileştirerek bu riski azaltmak için tasarlanmıştır. İdeal olarak, Çerçeveyi kullanan kuruluşların, risklerini kabul edilebilir seviyelere indirmek için atılan adımların maliyet ve faydaları ile risklerine ilişkin değerleri belirleyebilmesi (öz-değerlendirme) ve ölçebilmesi beklenmektedir. Bir kuruluş, siber güvenlik stratejileri ve adımlarının risklerini, maliyetlerini ve faydalarını ne kadar iyi ölçebilirse, siber güvenlik yaklaşımı ve yatırımları o kadar akılcı, etkili ve değerli olacaktır.

NIST CSF Sürdürülebilirlik Danışmanlığı Hizmet Adımlarımız

1.1 Proje planlarının incelenmesi ve güncellenmesi

1.2 Çerçeveye ilişkin güncellemelerin ve duyuruların incelenmesi

2.1 Risk değerlendirilmesinin ve varlık envanterinin güncellenmesi

- İş süreçlerindeki değişiklikler

- Kurum varlıklarındaki değişiklikler

- Kanun, yönetmelik ve mevzuatlardaki değişiklikler

- Sözleşmelerdeki değişiklikler

- Bilgi güvenliğine ilişkin tedbirlerdeki değişiklikler

2.2 Boşluk analizi sonucuna göre bilgi güvenliği tedbirlerinin gözden geçirilmesi ve ilave tedbirler alınması

2.3 Boşluk Analizi sonuçlarının analizi ile ilave tedbirler alınması

3.1 Öz-Denetim ve ölçümleme

3.2 Kuruluş hedeflerinin ve üst düzey önceliklerin belirlenmesi. Siber güvenlik programının gözden geçirilmesi ve güncellenmesi

3.3 Değişen iş süreçleri doğrultusunda yeni politika ve prosedürlerin hazırlanması

3.4 Hedef profilin gözden geçirilmesi. Mevcut profil ile hedef profil karşılaştırılması, farklara yönelik eylem planı güncellemesi

Diğer Hizmetlerimizi İnceleyin