Cyber Watchdog Armorblox tarafından Microsoft 365 savunmasını atlamak için popüler kripto cüzdanı MetaMask’i taklit eden bir kimlik avı saldırısı tespit edildi.

Araştırmacılar, kullanıcıların kripto para birimlerini depolamasına ve takas etmesine, blok zinciri ile etkileşime girmesine ve blok zinciri dağıtılmış bir defter tarafından desteklenen merkezi olmayan bir ağ üzerinde inşa edilen App’lere ev sahipliği yapmasına olanak tanıyan en yaygın kullanılan kripto uygulamalarından biri olan MetaMask taklit eden bir kimlik avı saldırısı tespit etti.

Armorblox araştırmacıları 23 Haziran tarihli bir blog gönderisinde Microsoft Office 365’i atlatarak bu e-posta saldırısının finans sektöründeki birden fazla kuruluşu hedeflediğini söyledi.

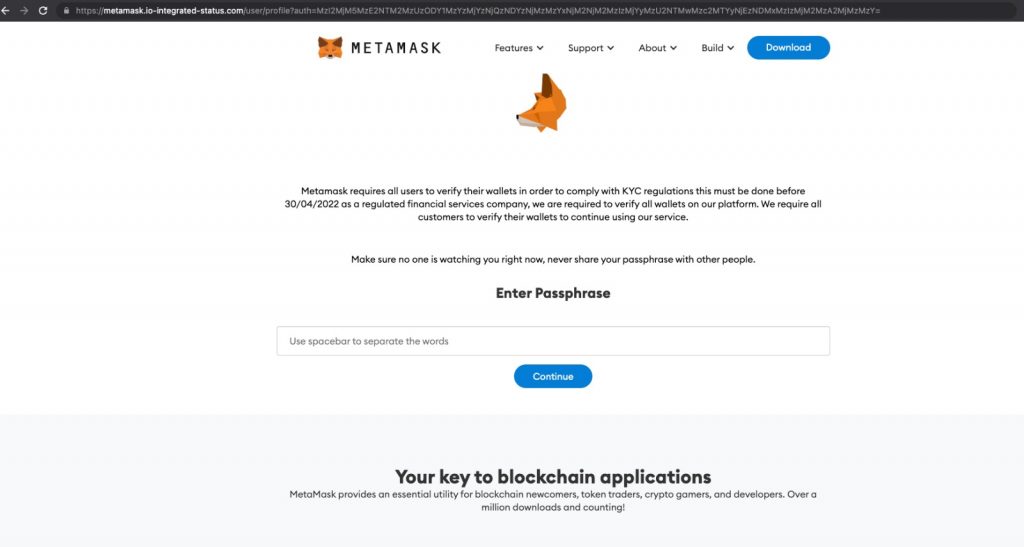

Araştırmacılar, e-posta saldırısının MetaMask doğrulama e-postası gibi göründüğünü söyledi. Ancak, kurbanlar bağlantıya tıkladıklarında, sahte bir MetaMask doğrulama sayfasına yönlendirildiler. E-posta gövdesi, müşterinizi tanıyın doğrulama isteğini taklit etti ve uymamanın MetaMask cüzdanına kısıtlı erişimle sonuçlanacağını iddia etti. E-posta, kurbandan cüzdan doğrulamasını tamamlamak için “Cüzdanınızı Doğrulayın” düğmesini tıklamasını istedi, ancak daha sonra, şüpheli olmayan kurbanları kandırarak kimlik bilgilerini vermelerinin istendiği sahte bir açılış sayfasına gönderildiler.

Armorblox, kurbanı baskı altına alan klasik bir sosyal mühendislik taktiğini detaylandırarak, “E-posta gövdesi bir KYC (Know Your Customer) doğrulama talebini taklit etti ve düzenlemelere uymamanın MetaMask cüzdanına kısıtlı erişimle sonuçlanacağını iddia etti” dedi. “Saldırganlar bu e-postayı geçersiz bir alan adından göndermiş olsa da, tehdit yine de Microsoft e-posta güvenliğini atladı” diye ekledi. “Sosyal olarak tasarlanmış bu saldırı, son kullanıcıda bir güven duygusu yaratmak için tasarlanmış, tanınmış bir markanın kimliğine büründü. Saldırganlar, kurbanın isteğe uymasını ve hassas verileri sızdırmasını sağlamak için hem e-postanın gövdesine hem de bir aciliyet hissini ifade eden sahte açılış sayfasına dil ekledi ve zamanın çok önemli olduğunun bilinmesini sağladı.”

Kullanılan Tekniklerin Özeti

Kullanılan Tekniklerin Özeti

Bu e-posta saldırısı, geleneksel e-posta güvenlik filtrelerini aşmak ve şüphelenmeyen kurbanların göz testlerini geçmek için bir dizi teknik kullandı.

Sosyal mühendislik: E-posta başlığı, tasarımı ve içeriği, mağdurlarda bir güven ve aciliyet duygusu uyandırmayı amaçlıyordu. Güven, tanınmış bir markanın (MetaMask) kimliğine bürünülerek ve hem e-postada hem de sahte açılış sayfasında kullanılan dil aracılığıyla bir aciliyet duygusu yaratılarak sağlandı. Bu saldırının bağlamı, belirsizliği çözme ve bir şey hakkında daha fazla bilgi edinme konusundaki doğuştan gelen arzumuza atıfta bulunan bilinçsel bir önyargı olan merak etkisinden de yararlanır.

Marka kimliğine bürünme: E-postada, MetaMask markasına benzer HTML stilleri ve içerik sorumluluk reddi beyanları bulunur. MetaMask, KYC doğrulaması gerektirmese de, hem e-posta hem de açılış sayfalarında kullanılan renkler ve marka öğeleri, son kullanıcıyı tehlikeye atacak kadar yakındır.

Rehberlik ve Öneriler

1. Ek kontrollerle yerel e-posta güvenliğini artırın

Bu blogda vurgulanan e-posta, yerel e-posta güvenliğini geçmiştir. E-posta saldırılarına karşı daha iyi koruma ve kapsam (ister hedefli kimlik avı, iş e-postası güvenliği, isterse bunun gibi kimlik bilgisi avı saldırıları olsun) için kuruluşlar, yerleşik e-posta güvenliğini, tehdit algılamada önemli ölçüde farklı bir yaklaşım benimseyen katmanlarla artırmalıdır. Gartner’ın E-posta Güvenliği Pazar Kılavuzu, satıcıların 2021’de piyasaya sunduğu yeni yaklaşımları kapsar ve Armorblox bunu 2022 E-posta Güvenliği Tehdit Raporunda vurgulamıştır.

2. Sosyal mühendislik ipuçlarına dikkat edin

Servis sağlayıcılardan çok fazla e-posta aldığımız için, beyinlerimiz istenen eylemleri hızlı bir şekilde yürütmek için eğitildi. Söylemesi yapmaktan çok daha kolay, ancak bu e-postaları mümkün olduğunca rasyonel ve metodik bir şekilde kullanın. E-postayı, gönderen adını, gönderen e-posta adresini, e-postadaki dili ve e-postadaki tüm mantıksal tutarsızlıkları incelemeyi içeren bir göz testine tabi tutun.

3. Çok faktörlü kimlik doğrulama ve parola yönetimlerini gözden geçirin

Henüz yapmadıysanız, kimlik bilgilerinin sızdırılmasının etkisini en aza indirmek için bu en iyi hijyen uygulamalarını kullanın:

- Tüm olası iş ve kişisel hesaplarda çok faktörlü kimlik doğrulamayı (MFA) devreye alın.

- Aynı şifreyi birden fazla sitede/hesapta kullanmayın.

- Hesap şifrelerinizi saklamak için şifre yönetimi yazılımlarını kullanın.

- https://www.armorblox.com/blog/metamask-crypto-phishing-attack/

- https://www.scmagazine.com/news/email-security/credential-phishing-attack-spoofs-cryptocurrency-app-metamask-targets-financial-industry

- https://www.bleepingcomputer.com/news/security/metamask-phantom-warn-of-flaw-that-could-steal-your-crypto-wallets/

[vc_row][vc_column][vc_cta h2=”” add_button=”bottom” btn_title=”Teklif Talep Edin” btn_style=”flat” btn_shape=”square” btn_color=”danger” css_animation=”fadeInLeft” btn_link=”url:https%3A%2F%2Fcyberartspro.com%2Fteklif-isteme-formu%2F||target:%20_blank|”]Siber Güvenlik, Dijital Dönüşüm, MSSP, Sızma Testi, KVKK, GDPR, ISO 27001, ISO 27701 ve DDO Bilgi ve İletişim Güvenliği Rehberi başlıklarıyla ilgili teklif almak için lütfen tıklayın.[/vc_cta][/vc_column][/vc_row]